Que fait Network Packet Broker (NPB) ?

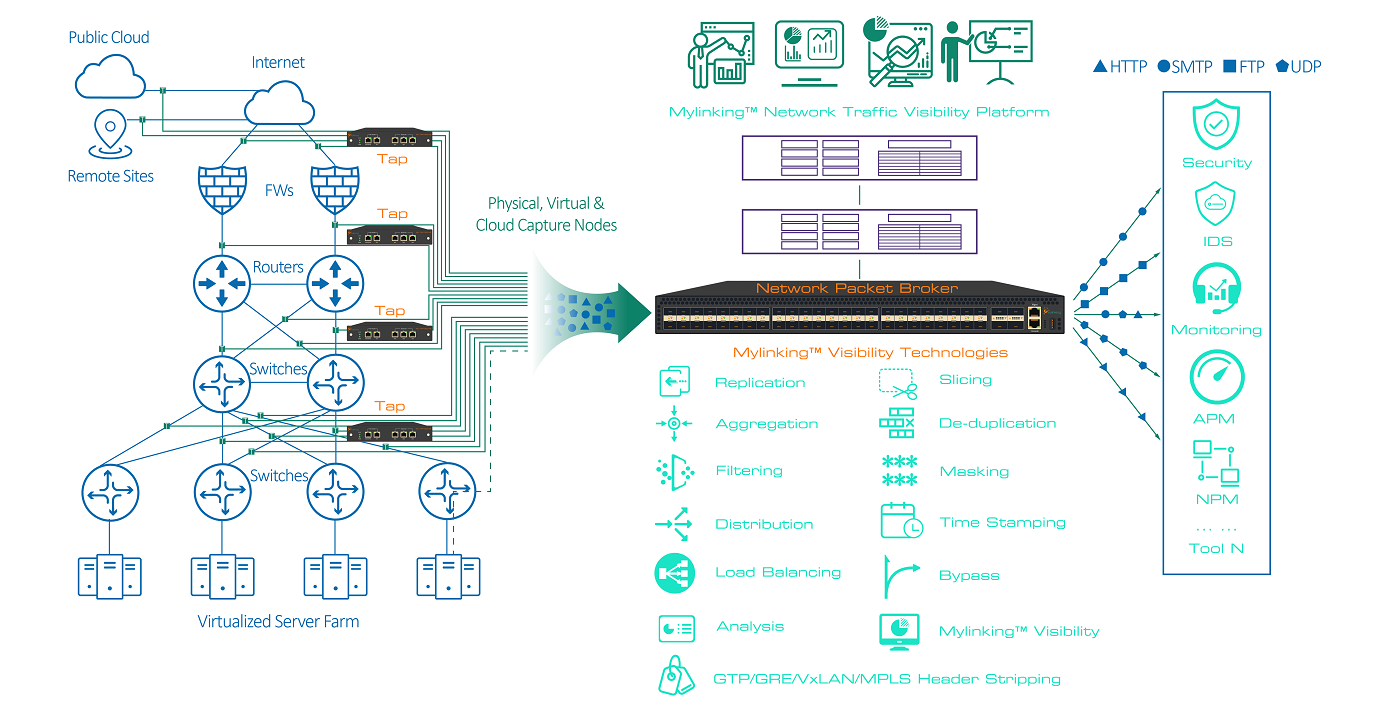

Un courtier de paquets réseau est un dispositif qui capture, réplique et agrège le trafic de données réseau en ligne ou hors bande sans perte de paquets, en tant que « courtier de paquets ».

Gérer et acheminer le bon paquet vers les bons outils tels que IDS, AMP, NPM, système de surveillance et d'analyse en tant que « transporteur de paquets ».

- Déduplication des paquets redondants

- Décryptage SSL

- Le dénudage de l'en-tête

- Renseignements sur les applications et les menaces

- Application de la surveillance

- Les avantages du NPB

Pourquoi ai-je besoin d'un courtier de paquets réseau pour optimiser mon réseau ?

- Obtenir des données plus complètes et précises pour une meilleure prise de décision

- Sécurité renforcée

Résolvez les problèmes plus rapidement.

- Améliorer l'initiative

- Un meilleur retour sur investissement

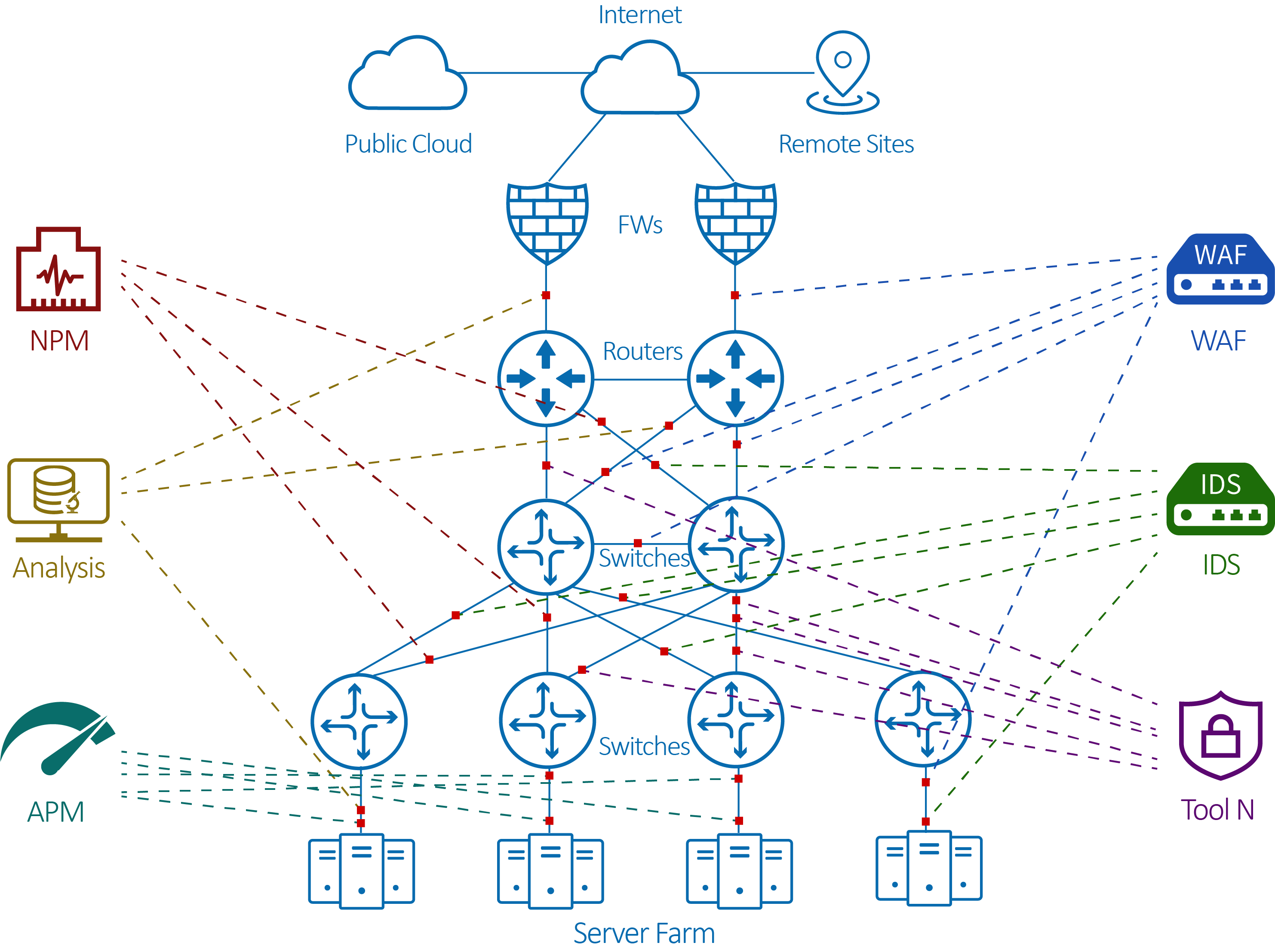

Réseau d'avant

Pourquoi ai-je besoin d'un courtier de paquets réseau pour optimiser mon réseau ?

- Réseau principal Gigabit, 100 Mbit/s jusqu'au poste de travail

Les applications métier sont principalement basées sur une architecture cs

- L'exploitation et la maintenance dépendent principalement du système de gestion de réseau

- La sécurité est assurée par un contrôle d'accès de base.

- Le système informatique, son exploitation, sa maintenance et sa sécurité peuvent à eux seuls répondre aux besoins

La sécurité des données ne se reflète que partiellement dans la sécurité physique et la partie sauvegarde.

Mylinking™ pour vous aider à gérer votre réseau dès maintenant

- Augmentation des demandes pour les technologies 1G/10G/25G/50G/100G, la bande passante connaît une croissance exponentielle.

- L'informatique en nuage virtualisée stimule la croissance du trafic nord-sud et est-ouest

- Principales applications basées sur une architecture client/serveur, avec des besoins en bande passante plus élevés, une interaction accrue et une évolution plus rapide des processus métier.

- Exploitation et maintenance du réseau : gestion unique du réseau - surveillance des performances du réseau, traçabilité du réseau, surveillance des anomalies - AIOPS

- Un contrôle et une gestion de la sécurité renforcés, incluant notamment les systèmes de détection d'intrusion (IDS), l'audit des bases de données, l'audit comportemental, l'audit des opérations et de la maintenance, la gestion et le contrôle des données, la surveillance antivirus, la protection web, l'analyse et le contrôle de la conformité.

- Sécurité du réseau – du contrôle d'accès, de la détection des menaces et de la protection jusqu'au cœur de la sécurité des données

Alors, que peut-on faire ?Mylinking™ NPBque faire pour vous ?

En théorie, l'agrégation, le filtrage et la distribution des données semblent simples. Mais en réalité, les NPB intelligents peuvent effectuer des fonctions très complexes qui génèrent des gains d'efficacité et de sécurité exponentiellement accrus.

L'équilibrage de charge est l'une des fonctionnalités. Par exemple, si vous mettez à niveau le réseau de votre centre de données de 1 Gbit/s à 10 Gbit/s, 40 Gbit/s ou plus, NPB peut réduire sa bande passante afin de répartir le trafic haut débit vers un ensemble existant d'outils d'analyse et de surveillance à faible débit (1 Gbit/s ou 2 Gbit/s). Cela permet non seulement de rentabiliser votre investissement actuel en matière de surveillance, mais aussi d'éviter des mises à niveau coûteuses lors des migrations informatiques.

Parmi les autres fonctionnalités puissantes offertes par NPB, on peut citer :

Déduplication des paquets redondants

Les outils d'analyse et de sécurité prennent en charge la réception d'un grand nombre de paquets dupliqués transmis par plusieurs distributeurs. NPB élimine les doublons afin d'éviter que l'outil ne gaspille de la puissance de traitement lors du traitement de données redondantes.

Décryptage SSL

Le protocole SSL (Secure Sockets Layer) est une technique standard pour l'envoi sécurisé d'informations privées. Cependant, les pirates informatiques peuvent également dissimuler des menaces réseau malveillantes dans des paquets chiffrés.

La vérification de ces données nécessite leur déchiffrement, mais le décryptage du code requiert une puissance de traitement importante. Les principaux agents de paquets réseau peuvent décharger les outils de sécurité du déchiffrement afin d'assurer une visibilité globale tout en réduisant la charge sur les ressources coûteuses.

Masquage des données

Le déchiffrement SSL permet à toute personne ayant accès aux outils de sécurité et de surveillance de consulter les données. NPB peut bloquer les numéros de carte de crédit ou de sécurité sociale, les informations de santé protégées (ISP) ou d'autres informations personnelles sensibles (IPI) avant la transmission des données, afin qu'elles ne soient pas divulguées à l'outil ni à ses administrateurs.

Le dénudage de l'en-tête

NPB peut supprimer les en-têtes tels que les VLAN, VXLAN et VPN L3, permettant ainsi aux outils ne prenant pas en charge ces protocoles de recevoir et de traiter les données des paquets. La visibilité contextuelle facilite l'identification des applications malveillantes exécutées sur le réseau et des traces laissées par les attaquants lors de leurs actions sur les systèmes et les réseaux.

Renseignements sur les applications et les menaces

La détection précoce des vulnérabilités permet de réduire les pertes d'informations sensibles et les coûts qui en découlent. La visibilité contextuelle offerte par NPB peut être utilisée pour exposer les indicateurs de compromission (IOC), identifier la localisation géographique des vecteurs d'attaque et lutter contre les menaces cryptographiques.

L'intelligence applicative s'étend au-delà de la couche 2 jusqu'à la couche 4 (modèle OSI) des données par paquets, et jusqu'à la couche 7 (couche application). Des données riches sur les utilisateurs, le comportement des applications et leur localisation peuvent être créées et exportées afin de prévenir les attaques au niveau applicatif, dans lesquelles un code malveillant se fait passer pour des données normales et des requêtes client valides.

La visibilité contextuelle permet de repérer les applications malveillantes exécutées sur votre réseau et les traces laissées par les attaquants lorsqu'ils interagissent avec les systèmes et les réseaux.

Application de la surveillance

La visibilité basée sur les applications a également un impact considérable sur les performances et la gestion. Vous pourriez vouloir savoir quand un employé utilise un service cloud comme Dropbox ou une messagerie web pour contourner les politiques de sécurité et transférer des fichiers d'entreprise, ou quand un ancien employé a tenté d'accéder à des fichiers via un service de stockage personnel dans le cloud.

Les avantages du NPB

1- Facile à utiliser et à gérer

2- Une intelligence qui allège la charge de travail des équipes

3- Sans perte - Fiabilité à 100 % lors de l'exécution des fonctionnalités avancées

4- Architecture haute performance

Date de publication : 13 juin 2022