Qu'est-ce que le décryptage SSL/TLS ?

Le déchiffrement SSL, également appelé déchiffrement SSL/TLS, désigne le processus d'interception et de déchiffrement du trafic réseau chiffré par le protocole SSL (Secure Sockets Layer) ou TLS (Transport Layer Security). SSL/TLS est un protocole de chiffrement largement utilisé qui sécurise la transmission de données sur les réseaux informatiques, tels qu'Internet.

Le déchiffrement SSL est généralement effectué par des dispositifs de sécurité tels que des pare-feu, des systèmes de prévention d'intrusion (IPS) ou des appliances dédiées au déchiffrement SSL. Ces dispositifs sont positionnés stratégiquement au sein d'un réseau afin d'inspecter le trafic chiffré à des fins de sécurité. Leur principal objectif est d'analyser les données chiffrées pour détecter d'éventuelles menaces, logiciels malveillants ou activités non autorisées.

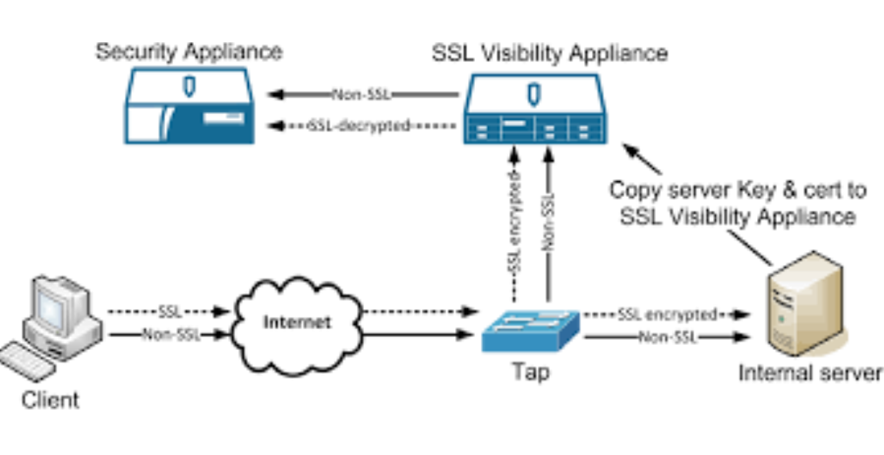

Pour effectuer le déchiffrement SSL, le dispositif de sécurité agit comme un intermédiaire entre le client (par exemple, un navigateur web) et le serveur. Lorsqu'un client initie une connexion SSL/TLS avec un serveur, le dispositif de sécurité intercepte le trafic chiffré et établit deux connexions SSL/TLS distinctes : une avec le client et une avec le serveur.

Le dispositif de sécurité déchiffre ensuite le trafic provenant du client, inspecte le contenu déchiffré et applique des politiques de sécurité afin d'identifier toute activité malveillante ou suspecte. Il peut également effectuer des tâches telles que la prévention des pertes de données, le filtrage de contenu ou la détection de logiciels malveillants sur les données déchiffrées. Une fois le trafic analysé, le dispositif de sécurité le rechiffre à l'aide d'un nouveau certificat SSL/TLS et le transmet au serveur.

Il est important de noter que le déchiffrement SSL soulève des problèmes de confidentialité et de sécurité. Puisque le dispositif de sécurité a accès aux données déchiffrées, il peut potentiellement consulter des informations sensibles telles que les noms d'utilisateur, les mots de passe, les données de carte bancaire ou d'autres données confidentielles transmises sur le réseau. Par conséquent, le déchiffrement SSL est généralement mis en œuvre dans des environnements contrôlés et sécurisés afin de garantir la confidentialité et l'intégrité des données interceptées.

Le déchiffrement SSL comporte trois modes courants :

- Mode passif

- Mode entrant

- Mode sortant

Mais quelles sont les différences entre les trois modes de décryptage SSL ?

| Mode | Mode passif | Mode entrant | Mode sortant |

| Description | Transmet simplement le trafic SSL/TLS sans déchiffrement ni modification. | Il déchiffre les requêtes du client, les analyse et applique les politiques de sécurité, puis les transmet au serveur. | Déchiffre les réponses du serveur, les analyse et applique les politiques de sécurité, puis transmet les réponses au client. |

| Circulation routière | Bidirectionnel | Client vers serveur | Serveur vers client |

| Rôle de l'appareil | Observateur | L'homme au milieu | L'homme au milieu |

| Emplacement du déchiffrement | Aucun décryptage | Déchiffrement au niveau du périmètre du réseau (généralement devant le serveur). | Déchiffrement au niveau du périmètre du réseau (généralement devant le client). |

| Visibilité du trafic | Trafic chiffré uniquement | Requêtes client déchiffrées | Réponses du serveur déchiffrées |

| Modification de la circulation | Aucune modification | Peut modifier le trafic à des fins d'analyse ou de sécurité. | Peut modifier le trafic à des fins d'analyse ou de sécurité. |

| Certificat SSL | Aucune clé privée ni certificat n'est requis. | Nécessite la clé privée et le certificat du serveur intercepté. | Nécessite la clé privée et le certificat du client intercepté. |

| Contrôle de sécurité | Contrôle limité car il ne peut ni inspecter ni modifier le trafic chiffré | Peut inspecter et appliquer des politiques de sécurité aux requêtes client avant qu'elles n'atteignent le serveur | Permet d'inspecter et d'appliquer des politiques de sécurité aux réponses du serveur avant qu'elles n'atteignent le client. |

| Préoccupations relatives à la confidentialité | N'accède pas aux données chiffrées et ne les analyse pas. | A accès aux requêtes client déchiffrées, ce qui soulève des problèmes de confidentialité. | A accès aux réponses déchiffrées du serveur, ce qui soulève des problèmes de confidentialité. |

| Considérations relatives à la conformité | Impact minimal sur la confidentialité et la conformité | Peut nécessiter le respect des réglementations en matière de protection des données | Peut nécessiter le respect des réglementations en matière de protection des données |

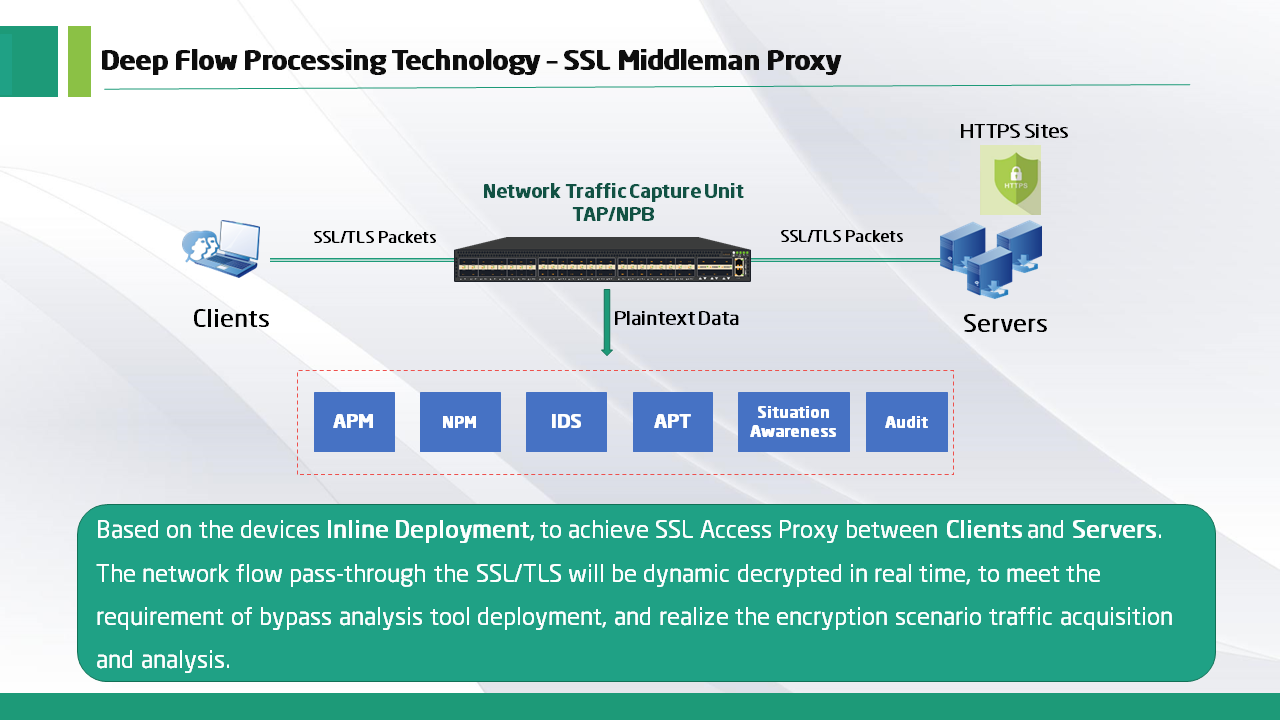

Comparée au déchiffrement séquentiel des plateformes de livraison sécurisées, la technologie de déchiffrement séquentiel traditionnelle présente des limitations.

Les pare-feu et les passerelles de sécurité réseau qui déchiffrent le trafic SSL/TLS omettent souvent d'envoyer ce trafic déchiffré à d'autres outils de surveillance et de sécurité. De même, l'équilibrage de charge élimine le trafic SSL/TLS et répartit parfaitement la charge entre les serveurs, mais ne parvient pas à le distribuer à plusieurs outils de sécurité en chaîne avant de le rechiffrer. Enfin, ces solutions ne permettent pas de contrôler la sélection du trafic et distribuent le trafic non chiffré à pleine vitesse, en envoyant généralement l'intégralité du trafic au moteur de déchiffrement, ce qui engendre des problèmes de performance.

Avec le décryptage SSL Mylinking™, vous pouvez résoudre ces problèmes :

1- Améliorer les outils de sécurité existants en centralisant et en déchargeant le décryptage et le recryptage SSL ;

2- Démasquer les menaces cachées, les violations de données et les logiciels malveillants ;

3- Respecter la conformité en matière de confidentialité des données grâce à des méthodes de décryptage sélectif basées sur des politiques ;

4 - Chaîne de services pour de multiples applications d'intelligence du trafic telles que le découpage de paquets, le masquage, la déduplication et le filtrage adaptatif de session, etc.

5- Influencez les performances de votre réseau et effectuez les ajustements appropriés pour assurer un équilibre entre sécurité et performance.

Voici quelques applications clés du déchiffrement SSL dans les serveurs de paquets réseau (NPB). En déchiffrant le trafic SSL/TLS, les NPB améliorent la visibilité et l'efficacité des outils de sécurité et de surveillance, garantissant ainsi une protection réseau complète et des capacités de suivi des performances optimales. Le déchiffrement SSL dans les NPB consiste à accéder au trafic chiffré et à le déchiffrer à des fins d'inspection et d'analyse. Garantir la confidentialité et la sécurité du trafic déchiffré est primordial. Il est important de noter que les organisations déployant le déchiffrement SSL dans les NPB doivent mettre en place des politiques et des procédures claires régissant l'utilisation du trafic déchiffré, notamment en matière de contrôle d'accès, de gestion des données et de politique de conservation. Le respect des exigences légales et réglementaires applicables est essentiel pour garantir la confidentialité et la sécurité du trafic déchiffré.

Date de publication : 4 septembre 2023