Introduction

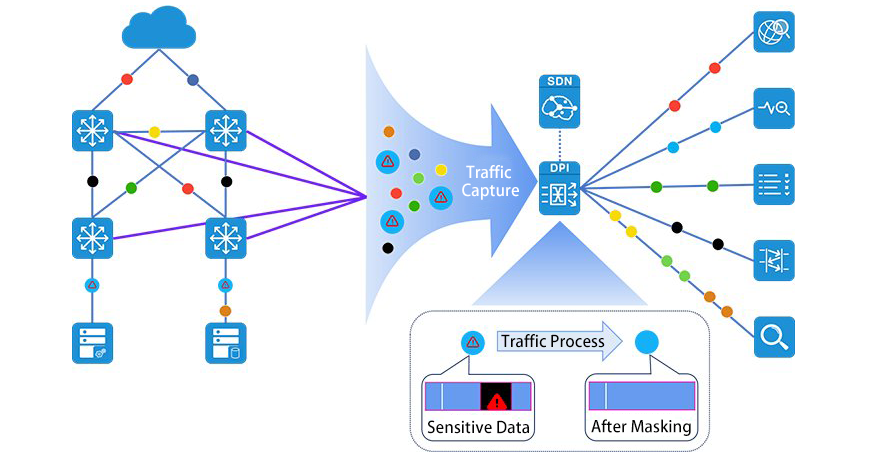

Ces dernières années, la part des services cloud dans les industries chinoises a considérablement augmenté. Les entreprises technologiques ont profité de cette nouvelle révolution technologique pour entreprendre activement leur transformation numérique, intensifier la recherche et l'application de nouvelles technologies telles que le cloud computing, le big data, l'intelligence artificielle, la blockchain et l'Internet des objets, et améliorer leurs capacités de services scientifiques et technologiques. Avec le développement continu des technologies de cloud et de virtualisation, de plus en plus de systèmes applicatifs des centres de données migrent de leurs infrastructures physiques vers le cloud, et le trafic est-ouest dans cet environnement connaît une croissance significative. Cependant, les réseaux de collecte de trafic physiques traditionnels ne permettent pas de collecter directement ce trafic est-ouest dans le cloud, ce qui fait du trafic métier dans le cloud une priorité. L'extraction des données de ce trafic est devenu incontournable. L'introduction de nouvelles technologies de collecte du trafic est-ouest dans le cloud permet aux systèmes applicatifs déployés dans cet environnement de bénéficier d'une surveillance optimale. En cas de problème ou de panne, l'analyse de capture de paquets peut être utilisée pour identifier la cause du problème et suivre le flux de données.

1. Le trafic est-ouest de l'environnement cloud ne peut pas être collecté directement, de sorte que le système d'application dans l'environnement cloud ne peut pas déployer de détection de surveillance basée sur le flux de données commerciales en temps réel, et le personnel d'exploitation et de maintenance ne peut pas découvrir en temps opportun le fonctionnement réel du système d'application dans l'environnement cloud, ce qui apporte certains avantages cachés au fonctionnement sain et stable du système d'application dans l'environnement cloud.

2. Le trafic est et ouest dans un environnement cloud ne peut pas être collecté directement, ce qui rend impossible l'extraction directe des paquets de données pour analyse lorsque des problèmes surviennent dans les applications métier dans un environnement cloud, ce qui entraîne certaines difficultés pour la localisation des pannes.

3. Face aux exigences de plus en plus strictes en matière de sécurité réseau et aux divers audits, tels que la surveillance des transactions des applications BPC, les systèmes de détection d'intrusion (IDS) et les systèmes d'audit des enregistrements de courriels et de service client, la collecte du trafic est-ouest dans l'environnement cloud devient de plus en plus urgente. De ce fait, l'extraction des données du trafic est-ouest dans le cloud et l'introduction d'une nouvelle technologie de collecte de ce trafic sont devenues incontournables. Elles permettent aux systèmes applicatifs déployés dans le cloud de bénéficier d'une surveillance optimale. En cas de problème ou de panne, l'analyse de la capture de paquets permet d'identifier la cause du problème et de suivre le flux de données. L'extraction et l'analyse du trafic est-ouest dans le cloud constituent un atout majeur pour garantir le bon fonctionnement des systèmes applicatifs déployés dans cet environnement.

Indicateurs clés pour la capture du trafic réseau virtuel

1. Performances de capture du trafic réseau

Le trafic est-ouest représente plus de la moitié du trafic des centres de données, et une technologie d'acquisition haute performance est nécessaire pour assurer une collecte complète. Parallèlement à l'acquisition, d'autres tâches de prétraitement, telles que la déduplication, la troncature et la désensibilisation, doivent être effectuées pour différents services, ce qui accroît encore les exigences en matière de performances.

2. Frais généraux liés aux ressources

La plupart des techniques de collecte du trafic est-ouest nécessitent des ressources de calcul, de stockage et de réseau qui pourraient être allouées au service. Outre la minimisation de la consommation de ces ressources, il convient également de prendre en compte les coûts liés à la mise en œuvre et à la gestion de la technologie d'acquisition. Ces coûts augmentent notamment avec le nombre de nœuds, et donc de manière linéaire.

3. Niveau d'intrusion

Les technologies d'acquisition courantes nécessitent souvent l'ajout d'une configuration de politique d'acquisition supplémentaire au niveau de l'hyperviseur ou des composants associés. Outre les conflits potentiels avec les politiques métier, ces politiques alourdissent souvent la charge sur l'hyperviseur ou d'autres composants métier et impactent le SLA du service.

Il ressort de la description ci-dessus que la capture de trafic dans un environnement cloud doit se concentrer sur le trafic est-ouest entre les machines virtuelles et sur les problèmes de performance. Par ailleurs, compte tenu du caractère dynamique des plateformes cloud, la collecte de trafic doit dépasser le modèle traditionnel de duplication par commutateur et permettre un déploiement flexible et automatisé de la collecte et de la surveillance, afin de répondre aux objectifs d'exploitation et de maintenance automatisées du réseau cloud. La collecte de trafic dans un environnement cloud doit atteindre les objectifs suivants :

1) Mettre en œuvre la fonction de capture du trafic est-ouest entre les machines virtuelles

2) La capture est déployée sur le nœud de calcul, et une architecture de collecte distribuée est utilisée pour éviter les problèmes de performance et de stabilité causés par le miroir de commutation.

3) Il peut détecter dynamiquement les variations des ressources des machines virtuelles dans l'environnement cloud, et la stratégie de collecte peut être ajustée automatiquement en fonction de ces variations.

4) L'outil de capture doit comporter un mécanisme de protection contre les surcharges afin de minimiser l'impact sur le serveur.

5) L'outil de capture lui-même a pour fonction d'optimisation du trafic

6) La plateforme de capture peut surveiller le trafic des machines virtuelles collectées

Sélection du mode de capture du trafic des machines virtuelles dans un environnement cloud

La capture du trafic des machines virtuelles dans un environnement cloud nécessite le déploiement d'une sonde de collecte sur le nœud de calcul. Selon l'emplacement du point de collecte pouvant être déployé sur le nœud de calcul, on distingue trois modes de capture du trafic des machines virtuelles dans un environnement cloud :Mode agent, Mode machine virtuelleetMode hôte.

Mode machine virtuelleDans l'environnement cloud, une machine virtuelle de capture unifiée est installée sur chaque hôte physique, et une sonde logicielle de capture est déployée sur cette machine virtuelle. Le trafic de l'hôte est dupliqué sur la machine virtuelle de capture via une duplication du trafic de la carte réseau virtuelle sur le commutateur virtuel. La machine virtuelle de capture transmet ensuite le trafic à la plateforme physique de capture traditionnelle par une carte réseau dédiée, puis le trafic est distribué à chaque plateforme de surveillance et d'analyse. L'avantage est que la duplication via le commutateur logiciel n'interfère pas avec la carte réseau métier existante ni avec les machines virtuelles, et permet également la détection des modifications des machines virtuelles et la migration automatique des politiques. L'inconvénient est l'impossibilité de mettre en place un mécanisme de protection contre les surcharges, la réception passive du trafic par la machine virtuelle de capture ne permettant pas non plus de mise en œuvre d'un mécanisme de protection contre les surcharges. De plus, la taille du trafic dupliqué est limitée par les performances du commutateur virtuel, ce qui a un impact sur sa stabilité. Dans un environnement KVM, la plateforme cloud doit diffuser uniformément la table de flux d'images, ce qui est complexe à gérer et à maintenir. En particulier, en cas de panne de l'hôte, la machine virtuelle de capture, comme les machines virtuelles métier, migre vers d'autres hôtes avec les autres machines virtuelles.

Mode agentInstallez la sonde logicielle de capture (Agent Agent) sur chaque machine virtuelle devant capturer le trafic dans l'environnement cloud. Extrayez le trafic est et ouest de cet environnement via le logiciel Agent Agent et distribuez-le à chaque plateforme d'analyse. Cette solution présente l'avantage d'être indépendante de la plateforme de virtualisation, de ne pas impacter les performances du commutateur virtuel, de pouvoir migrer avec la machine virtuelle et de permettre le filtrage du trafic. Ses inconvénients résident dans la gestion d'un grand nombre d'agents et dans l'incertitude quant à l'impact d'une panne sur l'agent lui-même. Enfin, le partage de la carte réseau de production existante peut perturber les interactions métier.

Mode hôteEn déployant une sonde logicielle de collecte indépendante sur chaque hôte physique de l'environnement cloud, le système fonctionne en mode processus sur l'hôte et transmet le trafic capturé à la plateforme de capture de trafic physique traditionnelle. Ses avantages sont un mécanisme de contournement complet, l'absence d'intrusion dans les machines virtuelles, les cartes réseau professionnelles et les commutateurs de machines virtuelles, une méthode de capture simple, une gestion aisée, l'absence de besoin de maintenir des machines virtuelles indépendantes, et sa légèreté. L'acquisition par sonde logicielle permet une protection contre les surcharges. En tant que processus hôte, il peut surveiller les ressources et les performances de l'hôte et des machines virtuelles afin d'optimiser le déploiement de la stratégie de mise en miroir. Ses inconvénients résident dans la consommation de ressources hôtes et la nécessité de surveiller l'impact sur les performances. De plus, certaines plateformes virtuelles peuvent ne pas prendre en charge le déploiement de sondes logicielles de capture sur l'hôte.

Dans le contexte actuel du secteur, le mode machine virtuelle trouve des applications dans le cloud public, tandis que les modes Agent et Hôte comptent quelques utilisateurs dans le cloud privé.

Date de publication : 6 novembre 2024