LeCourtier de paquets réseau(NPB), qui comprend les NPB 1G, 10G, 25G, 40G, 100G et 400G couramment utilisés, etPort d'accès de test réseau (TAP), est un périphérique matériel qui se branche directement sur le câble réseau et envoie un élément de communication réseau à d'autres appareils.

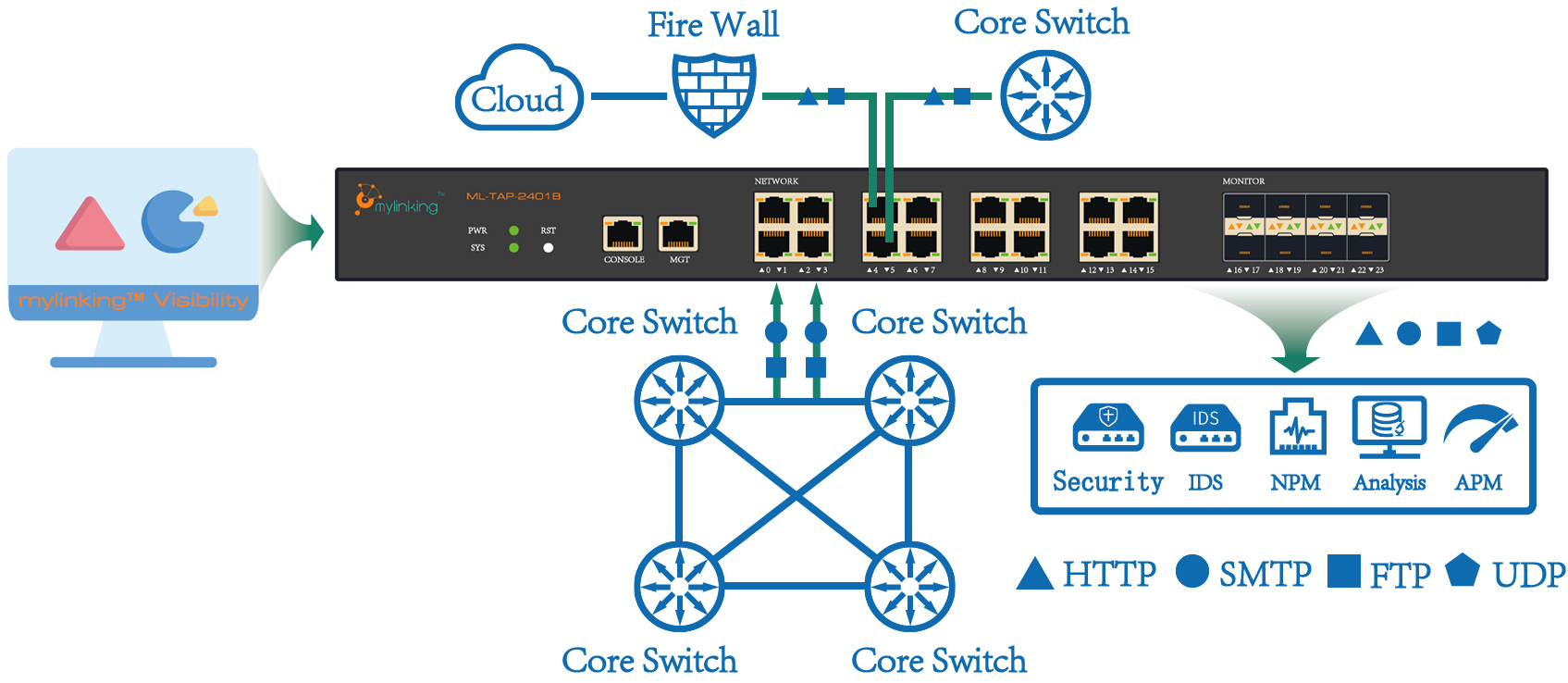

Les courtiers de paquets réseau (NPB) sont couramment utilisés dans les systèmes de détection d'intrusion réseau (IDS), les détecteurs de réseau et les profileurs. En mode de duplication de ports, la liaison UTP surveillée (liaison non masquée) est divisée en deux par un dispositif de duplication TAP. Les données ainsi dupliquées sont connectées à l'interface de collecte afin d'alimenter le système de surveillance de la sécurité des informations Internet.

Que fait Network Packet Broker (NPB) pour vous ?

Caractéristiques principales :

1. Indépendant

Il s'agit d'un composant matériel indépendant qui n'affecte pas la charge des périphériques réseau existants, ce qui présente des avantages considérables par rapport à la duplication de ports.

Il s'agit d'un dispositif en ligne, ce qui signifie qu'il doit être connecté à un réseau. Cependant, cela présente l'inconvénient d'introduire un point de défaillance, et comme il s'agit d'un dispositif connecté, le réseau existant doit être interrompu lors de son déploiement, selon l'emplacement.

2. Transparent

Le terme « transparent » signifie que le pointeur vers le réseau actuel est transparent. Après avoir accédé au shunt réseau, celui-ci n'a aucun impact sur les périphériques du réseau et leur est totalement invisible. Cela inclut également le trafic envoyé par le shunt réseau au dispositif de surveillance, qui est lui aussi transparent pour le réseau.

Principe de fonctionnement :

Le routage (distribution) du trafic basé sur les données d'entrée, la réplication, la collecte, le filtrage, la transformation des données 10G POS via la conversion de protocole en dizaines de mégaoctets de données LAN, selon l'algorithme spécifique d'équilibrage de charge de sortie, la sortie en même temps pour garantir que tous les paquets de la même session, ou de la même IP, sortent tous les paquets de la même interface utilisateur.

Caractéristiques fonctionnelles :

1. Conversion de protocole

Les interfaces de communication de données Internet les plus courantes utilisées par les fournisseurs d'accès Internet (FAI) comprennent les interfaces 40G POS, 10G POS/WAN/LAN, 2,5G POS et GE, tandis que les interfaces de réception de données utilisées par les serveurs d'applications sont les interfaces GE et 10GE LAN. Par conséquent, la conversion de protocole généralement mentionnée pour les interfaces de communication Internet fait principalement référence à la conversion entre les interfaces 40G POS, 10G POS et 2,5G POS vers les interfaces 10GE LAN ou GE, ainsi qu'au cotransfert bidirectionnel entre les interfaces 10GE WAN et 10GE LAN et GE.

2. Collecte et diffusion des données.

La plupart des applications de collecte de données extraient le trafic pertinent et ignorent le reste. Le trafic de données d'une adresse IP, d'un protocole et d'un port spécifiques est extrait par convergence d'un quintuplet (adresse IP source, adresse IP de destination, port source, port de destination et protocole). Lors de la sortie, l'identité de la source, la localisation et l'équilibrage de charge sont garantis par l'algorithme de hachage spécifique.

3. Filtrage des codes de fonctionnalités

Pour la collecte du trafic P2P, le système applicatif peut se concentrer sur certains types de trafic, comme le streaming multimédia (PPStream), BT, Thunderbolt et les requêtes HTTP courantes (GET, POST, etc.). La méthode de correspondance des codes de fonctionnalités permet l'extraction et la convergence. Le dispositif de redirection prend en charge le filtrage par code de fonctionnalité fixe et le filtrage par code de fonctionnalité flottant. Un code de fonctionnalité flottant correspond à un décalage par rapport à un code de fonctionnalité fixe. Il est adapté aux applications qui spécifient le code de fonctionnalité à filtrer, sans préciser son emplacement.

4. Gestion de session

Ce système identifie le trafic de session et configure de manière flexible la valeur N de transfert de session (N = 1 à 1024). Concrètement, les N premiers paquets de chaque session sont extraits et transmis au système d'analyse applicative en aval, tandis que les paquets suivants sont ignorés, ce qui permet de réduire la charge sur la plateforme d'analyse applicative en aval. En règle générale, lors de l'utilisation d'un IDS pour la surveillance d'événements, il n'est pas nécessaire de traiter l'intégralité des paquets de la session ; il suffit d'extraire les N premiers paquets de chaque session pour effectuer l'analyse et la surveillance des événements.

5. Mise en miroir et réplication des données

Le séparateur permet de réaliser la mise en miroir et la réplication des données sur l'interface de sortie, ce qui garantit l'accès aux données de plusieurs systèmes d'application.

6. Acquisition et transmission des données du réseau 3G

La collecte et la distribution des données sur les réseaux 3G diffèrent des modes d'analyse réseau traditionnels. Sur les réseaux 3G, les paquets transitent par les liaisons dorsales via plusieurs couches d'encapsulation. Leur longueur et leur format d'encapsulation diffèrent de ceux des paquets sur les réseaux classiques. Le répartiteur peut identifier et traiter avec précision les protocoles de tunnel tels que les paquets GTP et GRE, les paquets MPLS multicouches et les paquets VLAN. Il peut extraire les paquets de signalisation IUPS, GTP et Radius vers des ports spécifiques en fonction de leurs caractéristiques. De plus, il peut segmenter les paquets selon leur adresse IP interne. La prise en charge du traitement des paquets surdimensionnés (MTU > 1522 octets) permet une application optimale de collecte et de répartition des données sur les réseaux 3G.

Exigences fonctionnelles :

- Prend en charge la distribution du trafic par protocole d'application L2-L7.

- Prend en charge le filtrage par 5 tuples selon l'adresse IP source exacte, l'adresse IP de destination, le port source, le port de destination et le protocole, avec un masque.

- Prend en charge l'équilibrage de charge de sortie et l'homologie de sortie.

- Prend en charge le filtrage et le transfert par chaînes de caractères.

- Prend en charge la gestion des sessions. Transmet les N premiers paquets de chaque session. La valeur de N peut être spécifiée.

- Prise en charge de plusieurs utilisateurs. Les paquets de données correspondant à la même règle peuvent être fournis simultanément à un tiers, ou les données sur l'interface de sortie peuvent être dupliquées et répliquées, garantissant ainsi l'accès aux données de plusieurs systèmes d'application.

Solution pour le secteur financier Solution Avantage Solution

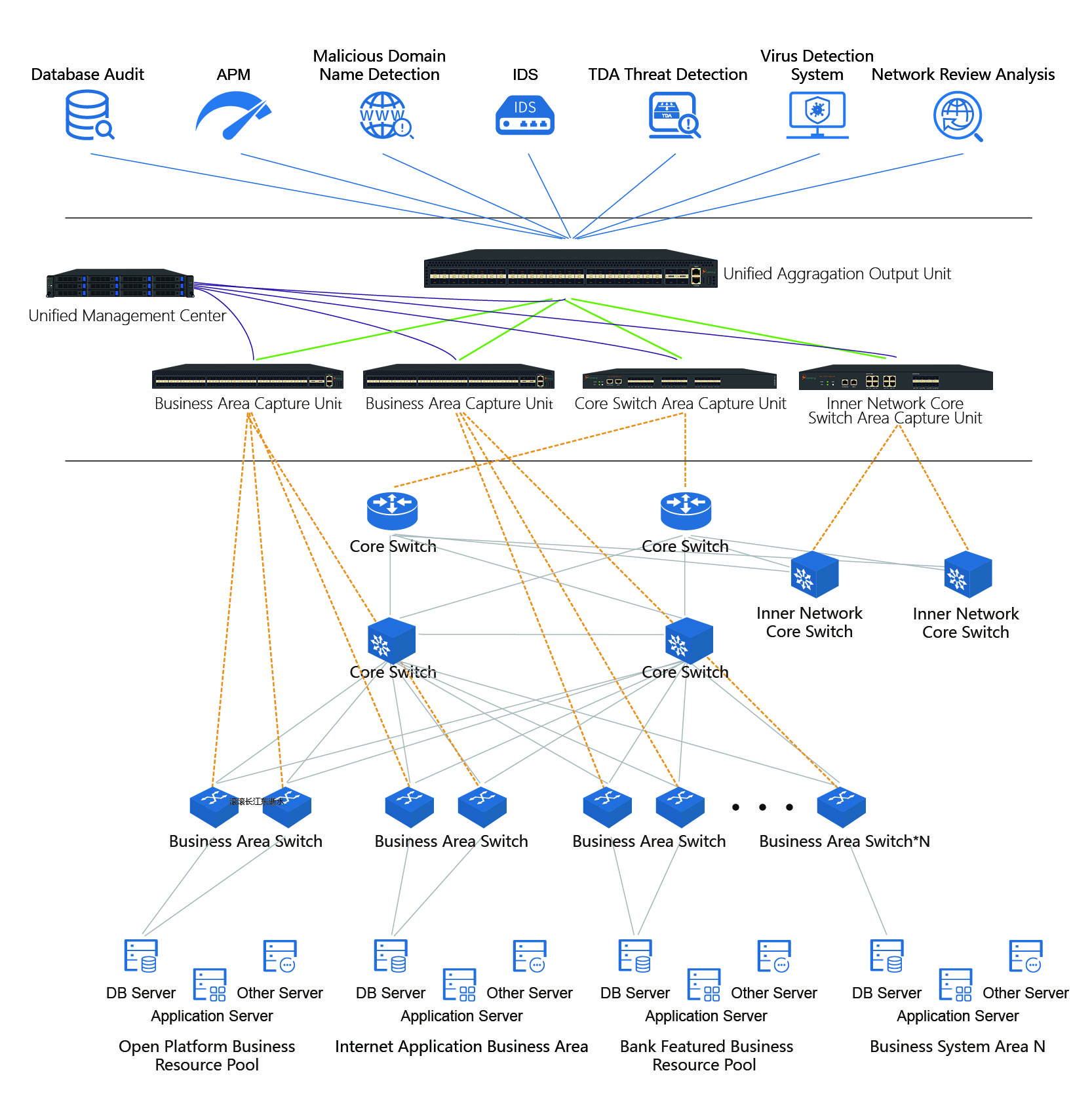

Avec le développement rapide des technologies de l'information à l'échelle mondiale et l'informatisation croissante, la taille des réseaux d'entreprise s'est progressivement étendue et la dépendance des différents secteurs vis-à-vis des systèmes d'information s'est accrue. Parallèlement, les attaques internes et externes, les anomalies et les menaces pesant sur la sécurité des informations des réseaux d'entreprise se multiplient. La mise en service successive d'un grand nombre de systèmes de protection et de surveillance des applications et des activités, ainsi que le déploiement de divers équipements de surveillance et de sécurité sur l'ensemble du réseau, entraînent un gaspillage des ressources informationnelles, des angles morts de la surveillance, des surveillances redondantes, ainsi que des problèmes de topologie et de désordre du réseau, empêchant l'obtention efficace des données cibles. Il en résulte une faible efficacité des équipements de surveillance, des investissements importants pour un faible retour sur investissement, des difficultés de maintenance et de gestion, et une difficulté à contrôler les ressources de données.

Date de publication : 8 septembre 2022