Partie 1 : Résumé des principales fonctionnalités du produit

Mylinking ML-NPB-M2000 est un courtier de paquets réseau (NPB) modulaire 2U intégrant un commutateur de contournement en ligne, conçu pour le déploiement de solutions de sécurité réseau haute fiabilité et le traitement intelligent du trafic. Il résout les problèmes de latence et d'interruption du réseau causés par les pannes ou la maintenance des dispositifs de sécurité en série, et prend en charge la gestion, la surveillance et la protection du trafic sur l'ensemble de la liaison. Ses principales caractéristiques sont les suivantes :

1. Spécifications matérielles

○ Facteur de forme :Montage en rack 19 pouces 2U, double alimentation (AC-220V/DC-48V en option), consommation électrique maximale 300W.

○ Emplacements modulaires :4 emplacements remplaçables à chaud pour les modules BYPASS/MONITOR (prend en charge une configuration mixte).

○ Capacité du port :Module de contournement (810G SFP+ et 4100GE QSFP28) ; Module de surveillance (1610G SFP+ et 4100GE QSFP28) ; capacité de traitement totale maximale de 2,4 Tbit/s.

○ Interfaces de gestion :Console 1RS232, port de gestion hors bande RJ45 110/100/1000M.

○ Évolutivité :Jusqu'à 161G/10G liaisons de protection en ligne ou 840G/100G liaisons ; jusqu'à 641G/10G ou 1640G/100G ports de surveillance.

2. Capacités fonctionnelles de base

○ Protection contre le contournement en ligne :Commutation de contournement rapide (<8 ms), détection intelligente des battements de cœur (paramètres personnalisables), contournement automatique en cas de défaillance du dispositif de sécurité.

○ Traitement du trafic :Fonctions de base (réplication/agrégation/filtrage/étiquetage) + Fonctions avancées (déduplication/masquage/découpage/proxy SSL/décryptage, identification du protocole L2-L7).

○ Équilibrage de charge :Équilibrage de charge basé sur le hachage (L2-L4) pour les clusters de dispositifs de sécurité, garantie d'intégrité de session, redistribution dynamique de la charge.

○ Traitement en tunnel :Prise en charge du dénudage/encapsulation de VXLAN/GRE/MPLS/GTP, identification automatique du protocole de tunnel.

○ Visibilité du trafic :Analyse multidimensionnelle (analyse approfondie DPI, analyse de flux/paquets, localisation précise des défauts), surveillance et alarme en temps réel, horodatage à la nanoseconde.

3. Principaux modes de déploiement

○ Déploiement en ligne :Protection complète du trafic/trafic spécifique en série, blocage du trafic, proxy SSL pour l'analyse du trafic chiffré.

○ Déploiement SPAN :Mise en miroir, agrégation et distribution du trafic hors bande pour les systèmes de surveillance/analyse (IDS/APM/NPM).

○ Hybride (en ligne + SPAN) :Protection de sécurité en ligne + duplication du trafic hors bande, aucune interférence mutuelle entre les deux modes.

4. Technologies de base exclusives

○Mode de protection SpecFlow/FullLink, commutation de contournement rapide, LinkSafeSwitch, transfert de politique dynamique de service Web.

○Détection personnalisable des paquets de pulsation, équilibrage de charge dynamique multi-liens, distribution intelligente du trafic.

Partie 2 : Applications des systèmes de produits

Tous les schémas utilisent le Mylinking ML-NPB-M2000 comme nœud central, assurant la connexion entre l'infrastructure réseau, les dispositifs de sécurité et les systèmes de surveillance et d'analyse. La photo du produit est indiquée comme [ML-NPB-M2000 Product Photo] dans la mise en page ; lors du déploiement, elle peut être remplacée par l'image physique officielle du produit.

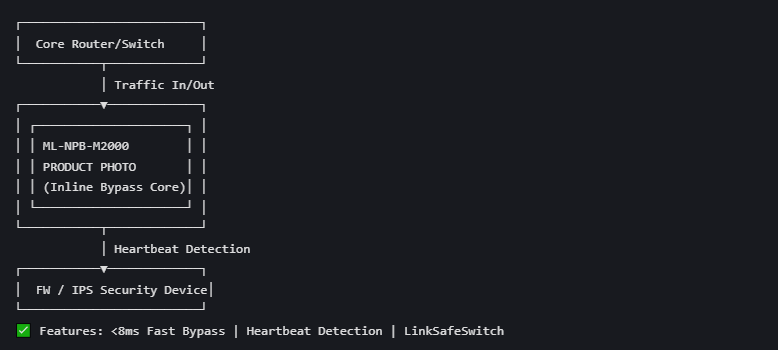

Schéma 1 : Protection contre le contournement du dispositif de sécurité série de liaison en ligne (scénario principal)

Nom du schéma : Schéma de protection de contournement automatique en cas de défaillance du pare-feu/IPS intégré

Objectif : Protection sans interruption en cas de panne ou de maintenance du pare-feu/système de prévention d'intrusion

Description du composant

Couche réseau : Routeur/commutateur central (nœud clé du réseau, entrée/sortie du trafic amont/descendant).

Nœud principal : ML-NPB-M2000 (commutateur de dérivation en ligne intégré, le cœur de l'ensemble du système de protection).

Couche de sécurité : Dispositifs de sécurité série traditionnels (pare-feu/système de prévention des intrusions).

Application de flux de trafic et de fonctionnalités

1- État normal : Tout le trafic provenant des périphériques du réseau principal passe par le ML-NPB-M2000 vers le FW/IPS pour un contrôle de sécurité, puis retourne au réseau via le produit.

2- État anormal : La détection intelligente des battements de cœur bidirectionnels du produit identifie les défaillances FW/IPS (plantage/surcharge/maintenance), déclenche une commutation de contournement rapide (<8 ms).

3- État de contournement : le trafic est directement acheminé entre les périphériques du réseau principal via ML-NPB-M2000, en ignorant le FW/IPS défectueux, garantissant ainsi une interruption de réseau nulle.

4- État de récupération : Le produit détecte la récupération FW/IPS en temps réel et rétablit automatiquement le chemin de trafic d'origine pour la protection de la sécurité.

Principales fonctionnalités appliquées : commutation de contournement rapide, détection de battements cardiaques personnalisable, technologie LinkSafeSwitch.

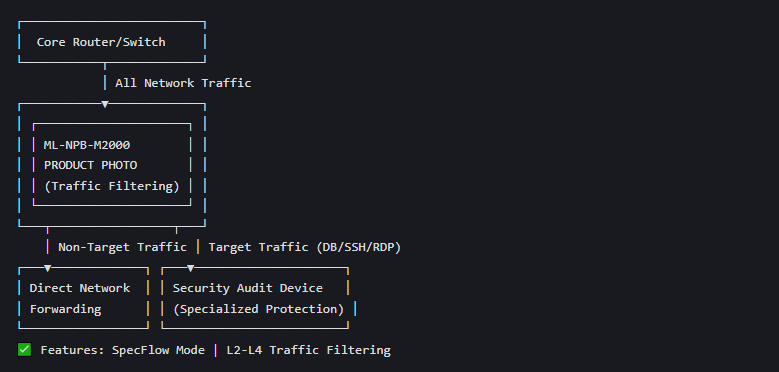

Diagramme 2 : Diagramme de protection de sécurité en ligne spécifique au trafic SpecFlow

Nom du diagramme : Diagramme de protection de la traction et de la sécurité du trafic spécifique basé sur des politiques

Objectif : Filtrer et acheminer uniquement le trafic cible vers les appareils d'audit

Description du composant

Couche réseau : Routeur/commutateur central (tous types de trafic entrant).

Nœud principal : ML-NPB-M2000 (filtrage du trafic, traction spécifique du trafic).

Couche de sécurité : Dispositifs d'audit de sécurité spécialisés (pour le trafic spécifique aux bases de données/SSH/RDP, faible capacité de traitement pour le trafic complet).

Application de flux de trafic et de fonctionnalités

1- Le produit utilise l'identification du trafic L2-L4 (étiquette VLAN/quintuplet IP/MAC/port) pour filtrer le trafic selon des politiques préconfigurées.

2- Trafic non concerné : directement renvoyé au réseau via le produit, sans passer par des dispositifs de sécurité (réduit la charge du dispositif).

3- Trafic spécifique concerné : Trafic vers le dispositif de sécurité spécialisé pour audit/protection, puis retour au réseau via le produit.

4- Détection en temps réel du rythme cardiaque du dispositif de sécurité ; contournement automatique en cas de défaillance du dispositif, garantissant ainsi que la protection du trafic spécifique n'est pas interrompue.

Principales fonctionnalités appliquées : Mode de protection SpecFlow, filtrage du trafic L2-L4, technologie de protection sélective du trafic.

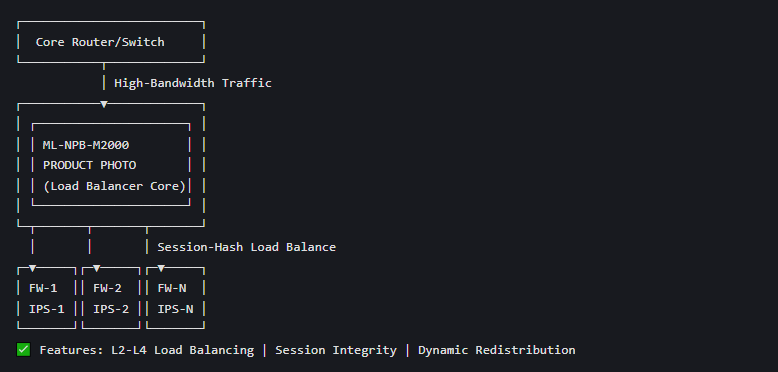

Diagramme 3 : Diagramme de protection du cluster de sécurité en ligne à charge équilibrée

Nom du diagramme : Diagramme d’équilibrage de charge du trafic à large bande passante pour un cluster FW/IPS

Objectif : Répartir le trafic 100G sur un cluster FW/IPS

Description du composant

Couche réseau : Routeur/commutateur central (entrée de trafic de pointe à large bande passante, qu'un seul dispositif de sécurité ne peut pas gérer).

Nœud principal : ML-NPB-M2000 (distribution intelligente du trafic, gestion de l'équilibrage de charge).

Couche de sécurité : Cluster FW/IPS (plusieurs dispositifs de sécurité identiques déployés en parallèle).

Application de flux de trafic et de fonctionnalités

1- Le produit reçoit un trafic à large bande passante provenant du réseau principal et permet l'équilibrage de charge basé sur le hachage (L2-L4) (basé sur MAC/IP/port/protocole).

2- Le trafic est réparti uniformément entre chaque FW/IPS du cluster pour un traitement de sécurité parallèle, garantissant l'intégrité de session du flux de données.

3- Le produit prend en charge la redistribution dynamique de la charge : si un périphérique du cluster tombe en panne/si une liaison est interrompue, le trafic est automatiquement réattribué à d'autres périphériques normaux.

4- Les performances globales de traitement du système de sécurité s'améliorent linéairement avec le nombre de dispositifs du cluster, s'adaptant aux scénarios à large bande passante 100G/200G.

Principales fonctionnalités appliquées : équilibrage de charge dynamique multi-liens, distribution intelligente du trafic, contournement rapide en cas de panne d’un seul appareil.

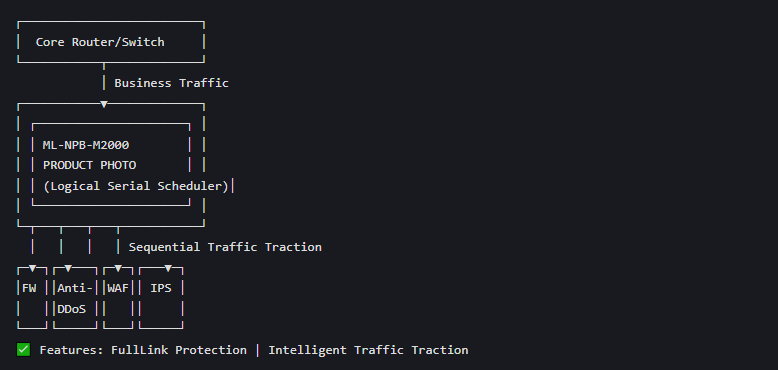

Schéma 4 : Dispositif de sécurité multi-séries (série physique → série logique)

Nom du diagramme : Diagramme de traction du trafic parallèle physique et série logique d'un dispositif multi-sécurité

Objectif : Remplacer les connexions série physiques (point de défaillance unique) par des connexions série logiques parallèles.

Description du composant

Couche réseau : Routeur/commutateur central (lien clé tel que la sortie Internet/zone serveur).

Nœud principal : ML-NPB-M2000 (planification unifiée du trafic, gestion logique en série).

Couche de sécurité : Plusieurs dispositifs de sécurité série différents (FW/Anti-DDoS/WAF/IPS, le déploiement série physique traditionnel présente un point de défaillance unique).

Application de flux de trafic et de fonctionnalités

1- Déploiement traditionnel : Plusieurs dispositifs de sécurité sont connectés physiquement en série, ce qui entraîne de multiples points de défaillance uniques et un délai réseau important.

2- Nouveau déploiement : Tous les dispositifs de sécurité sont physiquement parallèles au ML-NPB-M2000 ; le produit met en œuvre une traction de trafic série logique conformément aux politiques de sécurité.

3- Le trafic passe par chaque dispositif de sécurité dans l'ordre logique préconfiguré pour une protection étape par étape, obtenant le même effet qu'une liaison série physique.

4- Si un dispositif de sécurité tombe en panne, le produit contourne uniquement le dispositif défectueux et le reste de la protection logique en série reste efficace, réduisant ainsi les points de défaillance uniques et améliorant la fiabilité du réseau.

Principales fonctionnalités appliquées : mode de protection FullLink, gestion intelligente du trafic, redirection dynamique des politiques.

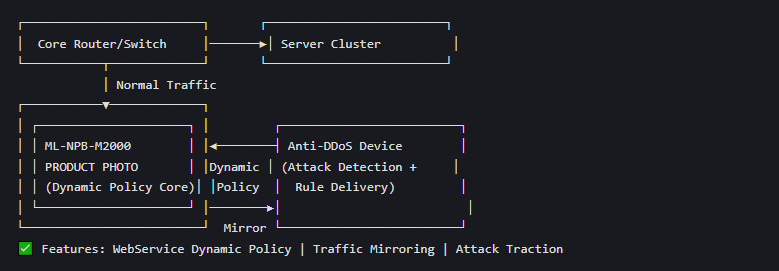

Diagramme 5 : Diagramme de détection et de protection dynamique du trafic anti-DDoS

Nom du diagramme : Diagramme de traction de politique dynamique de service Web pour la protection contre les attaques DDoS

Objectif : Détection des attaques en temps réel + suivi dynamique du trafic

Description du composant

Couche réseau : Routeur/commutateur central + Cluster de serveurs (cible protégée, telle que l'adresse IP/segment d'un serveur d'entreprise).

Nœud principal : ML-NPB-M2000 (transfert de trafic à vitesse filaire, mise à jour dynamique des politiques, traction du trafic).

Couche de sécurité : Dispositif de protection contre les attaques DDoS (détection des attaques en temps réel, diffusion dynamique des politiques).

Application de flux de trafic et de fonctionnalités

1- État normal : ML-NPB-M2000 transfère l'intégralité du trafic vers le cluster de serveurs à la vitesse du réseau et met en miroir tout le trafic vers le dispositif anti-DDoS pour une détection en temps réel (aucun impact sur le trafic commercial).

2- Attaque détectée : le dispositif anti-DDoS identifie les attaques DDoS sur l'adresse IP/le segment du serveur, génère des règles de correspondance de trafic et les transmet au produit via l'interface de politique dynamique WebService.

3- Traction des attaques : Le produit met à jour la bibliothèque de règles dynamiques en temps réel, achemine le trafic d'attaque vers le dispositif anti-DDoS pour nettoyage/traitement, et le trafic normal est toujours transmis directement.

4- Fin de l'attaque : Le dispositif anti-DDoS envoie une commande d'annulation de politique et le produit rétablit le mode de transfert de trafic complet d'origine à vitesse filaire.

Principales fonctionnalités appliquées : Transfert de stratégie dynamique de service Web, mise en miroir du trafic, transfert à vitesse filaire ASIC matériel, blocage du trafic.

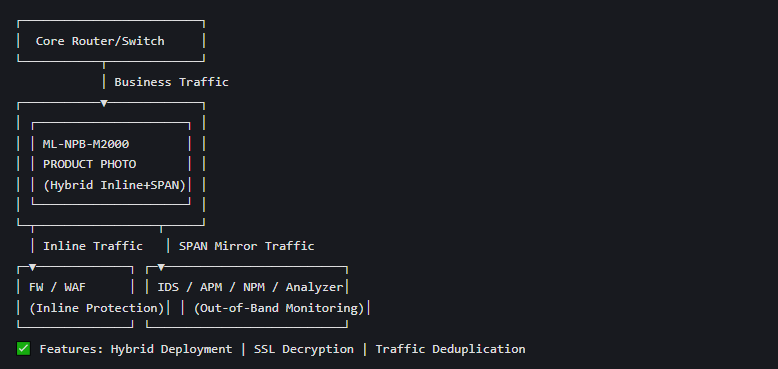

Diagramme 6 : Diagramme de protection hybride (en ligne + SPAN) en bande + surveillance hors bande

Nom du schéma : Schéma de protection pare-feu/WAF en ligne + surveillance IDS/APM hors bande SPAN

Objectif : Protection simultanée en ligne et analyse du trafic hors bande

Description du composant

Couche réseau : Routeur/commutateur central (entrée du trafic métier).

Nœud principal : ML-NPB-M2000 (activation simultanée des modes Inline et SPAN, sans interférence mutuelle).

Couche de sécurité intégrée : FW/WAF (protection en ligne série pour le trafic professionnel).

Couche de surveillance hors bande : IDS/APM/NPM (analyse du trafic, surveillance des performances, détection des menaces).

Application de flux de trafic et de fonctionnalités

1- Mode en ligne : Le trafic métier passe par le produit jusqu'au FW/WAF pour une protection de sécurité en ligne, réalisant un contournement des pannes et une traction de trafic spécifique.

2- Mode SPAN : Le produit met en miroir le trafic en ligne complet/filtré vers le système de surveillance hors bande via le module Monitor, sans affecter le transfert normal du trafic en ligne.

3- Le système de surveillance effectue une analyse approfondie du trafic (DPI/table de flux/analyse de paquets), une surveillance des performances (APM/NPM) et une détection passive des menaces (IDS), et le produit prend en charge le décryptage SSL pour le trafic chiffré en miroir (HTTPS/TLS) afin de répondre aux exigences d'analyse en clair.

4- Le produit assure la déduplication/le masquage du trafic pour le trafic en miroir, réduisant ainsi la charge de traitement du système de surveillance hors bande.

Principales fonctionnalités appliquées : déploiement hybride Inline+SPAN, proxy/décryptage SSL, duplication du trafic, déduplication des données, analyse de la visibilité du trafic.

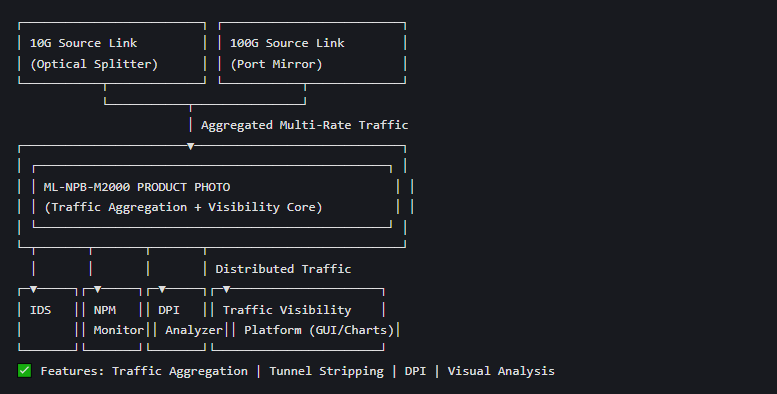

Diagramme 7 : Diagramme d’analyse unifiée de la planification et de la visibilité du trafic réseau

Nom du diagramme : Diagramme d'agrégation de trafic multi-liens + planification unifiée + analyse visuelle

Objectif : Unifier le trafic 10G/40G/100G et l'analyse visuelle

Description du composant

Couche source : Liaisons source réseau multi-débits (10G/40G/100G) (sortie Internet, zone serveur, commutateur central), trafic collecté via un répartiteur optique/miroir de port.

Nœud principal : ML-NPB-M2000 (agrégation, filtrage, distribution et prétraitement unifiés du trafic).

Couche d'analyse : Systèmes de sécurité/analyse hors bande (FW/IDS/NPM/DPI Analyzer).

Couche visuelle : Plateforme de visibilité du trafic (interface graphique intégrée du produit, affichage de graphiques multidimensionnels).

Application de flux de trafic et de fonctionnalités

1- Le produit agrège tout le trafic provenant de liaisons sources à débits multiples à la vitesse du câble et le prétraite (filtrage/découpage/déduplication/suppression des tunnels).

2- Conformément aux politiques préconfigurées, le produit distribue différents types de trafic de service aux systèmes de sécurité/d'analyse hors bande correspondants (par exemple, le trafic DDoS vers l'Anti-DDoS, les données de performance vers NPM).

3- Le module de visibilité du trafic intégré du produit effectue une analyse multidimensionnelle (analyse approfondie DPI, analyse de table de flux/de paquets, localisation précise des défauts) sur le trafic agrégé et l'affiche en temps réel via l'interface graphique (graphique circulaire/graphique à barres/chronologie).

4- Prise en charge de la capture de paquets en temps réel et de la requête de trafic historique pour le trafic anormal, aidant le personnel d'exploitation et de maintenance à localiser rapidement les pannes de réseau/menaces de sécurité.

Principales fonctionnalités appliquées : Agrégation/distribution du trafic, dénudage des tunnels, identification des applications DPI, visibilité multidimensionnelle du trafic, analyse précise des défauts.

En rapportCourtier de paquets réseau

Veuillez consulter pour plus de détails :https://www.mylinking.com/mylinking-network-packet-broker-plus-inline-bypass-switch-ml-npb-m2000-product/

En rapportCommutateur de dérivation en ligne

Veuillez consulter pour plus de détails :https://www.mylinking.com/mylinking-network-packet-broker-plus-inline-bypass-switch-ml-bypass-m2000-product/

Date de publication : 7 avril 2026