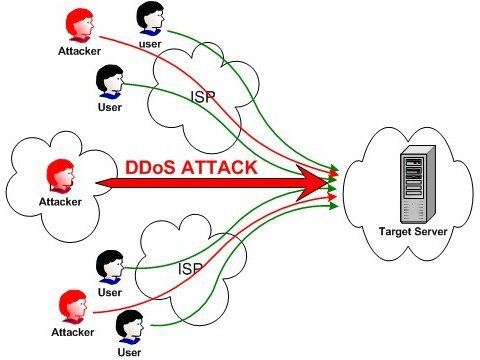

DDoSUne attaque par déni de service distribué (DDoS) est un type de cyberattaque où plusieurs ordinateurs ou appareils compromis sont utilisés pour saturer un système ou un réseau cible avec un volume massif de trafic, surchargeant ainsi ses ressources et perturbant son fonctionnement normal. L'objectif d'une attaque DDoS est de rendre le système ou le réseau cible inaccessible aux utilisateurs légitimes.

Voici quelques points clés concernant les attaques DDoS :

1. Méthode d'attaqueLes attaques DDoS impliquent généralement un grand nombre d'appareils, formant un réseau de zombies (botnet), contrôlés par l'attaquant. Ces appareils sont souvent infectés par un logiciel malveillant permettant à l'attaquant de contrôler et de coordonner l'attaque à distance.

2. Types d'attaques DDoSLes attaques DDoS peuvent prendre différentes formes, notamment les attaques volumétriques qui inondent la cible d'un trafic excessif, les attaques de la couche application qui ciblent des applications ou des services spécifiques et les attaques de protocole qui exploitent les vulnérabilités des protocoles réseau.

3. ImpactLes attaques DDoS peuvent avoir de graves conséquences : interruptions de service, indisponibilité, pertes financières, atteinte à la réputation et dégradation de l’expérience utilisateur. Elles peuvent affecter diverses entités, notamment les sites web, les services en ligne, les plateformes de commerce électronique, les institutions financières et même des réseaux entiers.

4. AtténuationLes organisations utilisent diverses techniques d'atténuation des attaques DDoS pour protéger leurs systèmes et réseaux. Celles-ci comprennent le filtrage du trafic, la limitation du débit, la détection d'anomalies, la redirection du trafic et l'utilisation de solutions matérielles ou logicielles spécialisées conçues pour identifier et atténuer les attaques DDoS.

5. PréventionLa prévention des attaques DDoS exige une approche proactive qui implique la mise en œuvre de mesures de sécurité réseau robustes, la réalisation d'évaluations régulières des vulnérabilités, la correction des vulnérabilités logicielles et la mise en place de plans de réponse aux incidents pour gérer efficacement les attaques.

Il est important que les organisations restent vigilantes et se préparent à réagir aux attaques DDoS, car celles-ci peuvent avoir un impact significatif sur leurs opérations commerciales et sur la confiance des clients.

Défense contre les attaques DDoS

1. Filtrer les services et ports inutiles

Inexpress, Express, Forwarding et d'autres outils peuvent être utilisés pour filtrer les services et les ports inutiles, c'est-à-dire pour filtrer les fausses adresses IP sur le routeur.

2. Nettoyage et filtration des flux anormaux

Nettoyer et filtrer le trafic anormal via le pare-feu matériel DDoS, et utiliser des technologies de pointe telles que le filtrage des règles de paquets de données, le filtrage par détection d'empreintes digitales de flux de données et le filtrage par personnalisation du contenu des paquets de données pour déterminer avec précision si le trafic d'accès externe est normal, et interdire en outre le filtrage du trafic anormal.

3. Défense par cluster distribué

Il s'agit actuellement du moyen le plus efficace de protéger la communauté de la cybersécurité contre les attaques DDoS massives. Si un nœud est attaqué et ne peut plus fournir de services, le système bascule automatiquement vers un autre nœud en fonction de la priorité définie et renvoie tous les paquets de données de l'attaquant à leur point d'envoi, paralysant ainsi la source de l'attaque et affectant en profondeur les décisions de mise en œuvre de la sécurité de l'entreprise.

4. Analyse DNS intelligente de haute sécurité

L'association optimale d'un système de résolution DNS intelligent et d'un système de protection contre les attaques DDoS offre aux entreprises des capacités de détection exceptionnelles face aux nouvelles menaces de sécurité. Parallèlement, une fonction de détection de panne permet de désactiver à tout moment l'adresse IP du serveur et de la remplacer par une adresse IP standard, garantissant ainsi la disponibilité continue du réseau d'entreprise.

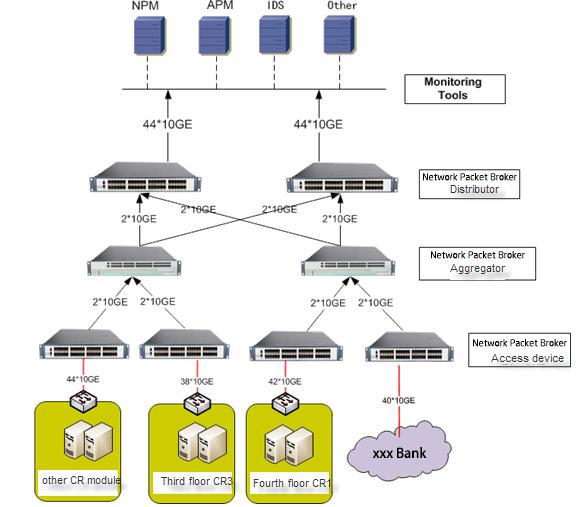

Protection contre les attaques DDoS pour la sécurité des réseaux bancaires et financiers : gestion, détection et nettoyage du trafic.

1. Réponse en nanoseconde, rapide et précise. Ce système utilise l'apprentissage automatique du trafic métier et une technologie de détection paquet par paquet. Dès qu'un trafic ou un message anormal est détecté, une stratégie de protection immédiate est mise en œuvre afin de garantir un délai entre l'attaque et la défense inférieur à 2 secondes. Parallèlement, la solution de nettoyage des flux anormaux repose sur un système de filtrage multicouche. Grâce à un traitement d'analyse des flux en sept étapes (réputation IP, couche transport, couche application, reconnaissance des caractéristiques, session sous sept aspects, comportement du réseau et mise en forme du trafic), le filtrage prévient les intrusions. Cette approche améliore les performances globales de la défense et garantit efficacement la sécurité du réseau du centre de données de la banque XXX.

2. Séparation de l'inspection et du contrôle : efficacité et fiabilité garanties. La séparation du centre de test et du centre de nettoyage assure la continuité des opérations du centre de test en cas de défaillance du centre de nettoyage et la génération en temps réel des rapports de test et des notifications d'alarme, permettant ainsi de détecter efficacement les attaques contre la banque XXX.

3. Gestion flexible, expansion sereine. La solution anti-DDoS propose trois modes de gestion : détection sans nettoyage, détection et nettoyage automatiques, et protection manuelle. Cette flexibilité permet de répondre aux besoins de la banque XXX, de réduire les risques liés à la mise en œuvre et d’améliorer la disponibilité lors du lancement de nouvelles activités.

Valeur client

1. Utiliser efficacement la bande passante du réseau pour améliorer les avantages de l'entreprise

Grâce à la solution de sécurité globale, l'incident de sécurité réseau causé par une attaque DDoS sur l'activité en ligne de son centre de données a été nul, et le gaspillage de bande passante réseau causé par le trafic invalide et la consommation de ressources serveur ont été réduits, ce qui a créé les conditions permettant à la banque XXX d'améliorer ses bénéfices.

2. Réduire les risques, assurer la stabilité du réseau et la pérennité de l'activité

Le déploiement de contournement des équipements anti-DDoS ne modifie pas l'architecture réseau existante, ne présente aucun risque de basculement du réseau, aucun point de défaillance unique, aucun impact sur le fonctionnement normal de l'entreprise et réduit les coûts de mise en œuvre et d'exploitation.

3. Améliorer la satisfaction des utilisateurs, fidéliser les utilisateurs existants et en développer de nouveaux.

En offrant aux utilisateurs un véritable environnement réseau, les services bancaires en ligne, les demandes de renseignements commerciaux en ligne et autres services commerciaux en ligne ont considérablement amélioré la satisfaction des utilisateurs, consolidé la fidélité des utilisateurs et fourni aux clients de véritables services.

Date de publication : 17 juillet 2023