Commutateur TAP réseau avec une capacité de 240 Gbit/s, déduplication des paquets 1GE/10GE et horodatage

24 ports SFP+ 10GE, débit maximal de 240 Gbit/s, fonction DPI

Notre croissance repose sur des machines de pointe, des talents exceptionnels et des forces technologiques constamment renforcées pour le commutateur Network TAP avec une capacité de 240 Gbit/s, la déduplication des paquets 1GE/10GE et l'horodatage. Si vous recherchez un fournisseur de haute qualité, à livraison rapide, offrant un service après-vente optimal et un excellent rapport qualité-prix en Chine pour une collaboration commerciale à long terme, nous serons votre meilleur choix.

Notre croissance repose sur des machines de pointe, des talents exceptionnels et des forces technologiques constamment renforcées.courtier de paquets réseau, robinet réseau, Commutateur de prise réseau, déduplication des paquets, Horodatage, réplication du traficGrâce à leur large gamme, leur qualité, leurs prix compétitifs et leurs designs élégants, nos produits sont largement utilisés dans le secteur de la beauté et d'autres industries. Reconnus et appréciés par nos clients, ils répondent à l'évolution constante des besoins économiques et sociaux.

1-aperçus

- Contrôle visuel complet du dispositif de capture de données (24 ports * port SFP+ 10GE)

- Dispositif complet de gestion et de planification des données (traitement duplex Rx/Tx jusqu'à 12 ports 10GE)

- Dispositif complet de prétraitement et de redistribution (bande passante bidirectionnelle de 240 Gbit/s)

- Prise en charge de la collecte et de la réception de données de liaison provenant de différents éléments du réseau

- Prise en charge de la collecte et de la réception des données de liaison provenant de différents nœuds de routage de commutation

- Paquets bruts pris en charge capturés, identifiés, analysés, résumés statistiquement et marqués

- Prise en charge de la sortie de paquets bruts pour les équipements de surveillance de l'analyse Big Data, de l'analyse de protocoles, de l'analyse de signalisation, de l'analyse de sécurité, de la gestion des risques et autres trafics requis.

- Prise en charge de l'analyse de capture de paquets en temps réel, de l'identification de la source de données et de la recherche de trafic réseau en temps réel/historique

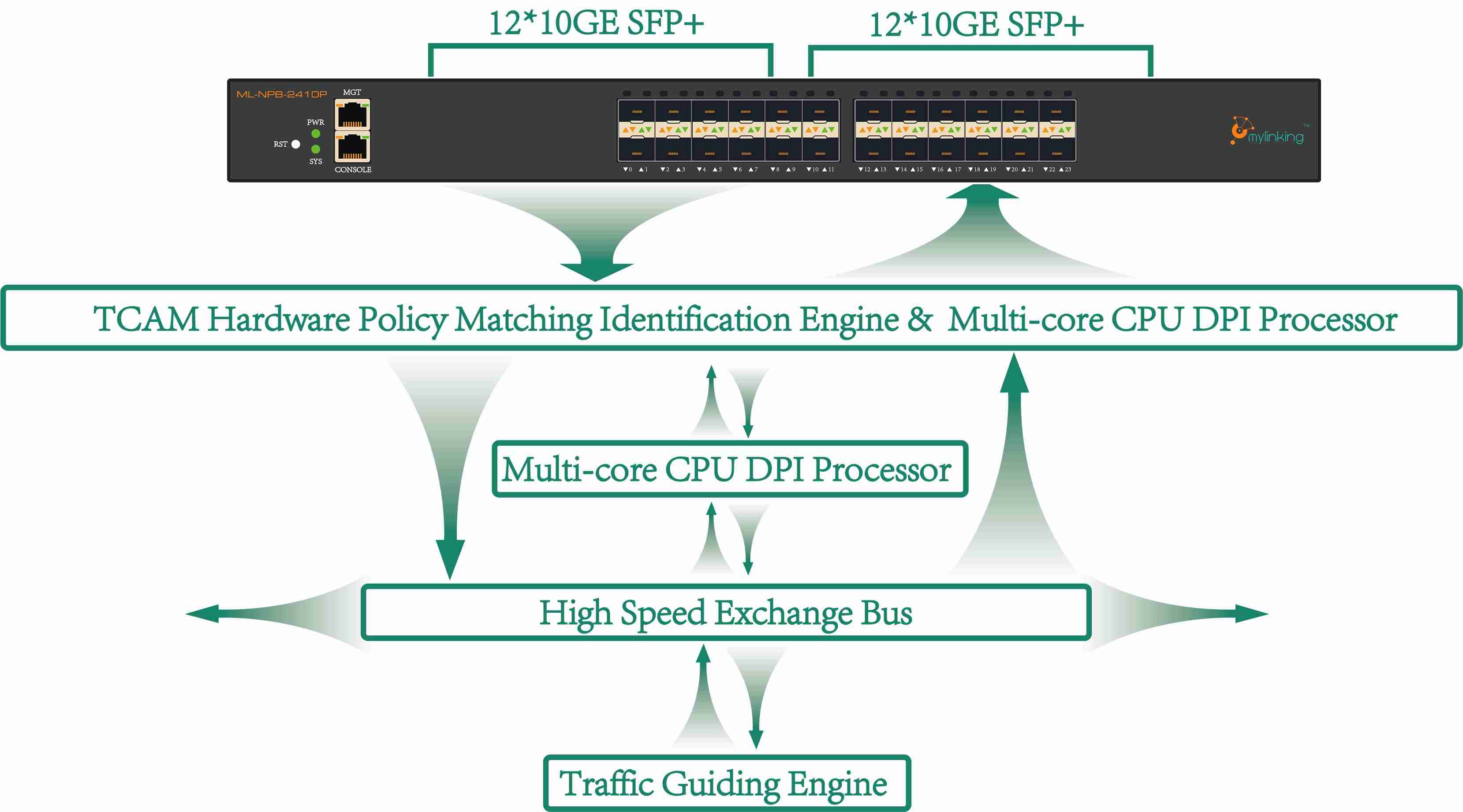

2- Schéma fonctionnel du système

3-Capacités de traitement intelligent du trafic

Puce ASIC et processeur multicœur

Courtier de paquets réseau avec des capacités de traitement intelligent du trafic jusqu'à 240 Gbit/s

Capture de données 10GE

24 ports 10GE, jusqu'à 12 ports 10GE en traitement duplex Rx/Tx, jusqu'à 240 Gbit/s de trafic, émetteur-récepteur de données simultané, pour l'acquisition de données réseau, prétraitement simple

Réplication des données

Paquet répliqué d'un port vers plusieurs ports N, ou plusieurs ports N agrégés, puis répliqués vers plusieurs ports M

Agrégation de données

Paquet répliqué d'un port vers plusieurs ports N, ou plusieurs ports N agrégés, puis répliqués vers plusieurs ports M

Distribution/Transfert de données

Les métadonnées entrantes ont été classées avec précision, et différents services de données ont été rejetés ou transférés vers plusieurs sorties d'interface selon les règles prédéfinies par l'utilisateur.

Filtrage des données

Prise en charge de la correspondance de filtrage des paquets L2-L7, tels que SMAC, DMAC, SIP, DIP, Sport, Dport, TTL, SYN, ACK, FIN, champ et valeur de type Ethernet, numéro de protocole IP, TOS, etc., et prise en charge d'une combinaison flexible jusqu'à 2000 règles de filtrage.

Équilibrage de charge

L'algorithme de hachage d'équilibrage de charge et l'algorithme de partage de poids basé sur les sessions sont pris en charge en fonction des caractéristiques des couches L2 à L7 afin de garantir la dynamique du trafic de sortie des ports lors de l'équilibrage de charge.

Match UDF

Prise en charge de la correspondance de tout champ clé dans les 128 premiers octets d'un paquet. Personnalisation de la valeur de décalage, de la longueur et du contenu du champ clé, et détermination de la politique de sortie du trafic en fonction de la configuration utilisateur.

VLAN étiqueté

VLAN non étiqueté

Prise en charge de la correspondance avec n'importe quel champ clé dans les 128 premiers octets d'un paquet. L'utilisateur peut personnaliser la valeur de décalage, la longueur et le contenu du champ clé, et définir la politique de sortie du trafic selon sa configuration.

VLAN remplacé

Remplacement d'adresse MAC

Prise en charge du remplacement de l'adresse MAC de destination dans le paquet de données d'origine, pouvant être implémenté selon la configuration de l'utilisateur

Reconnaissance/classification des protocoles mobiles 3G/4G

Il est possible d'identifier les éléments de réseau mobile (interfaces Gb, Gn, IuPS, S1-MME, S1-U, X2-U, S3, S4, S5, S6a, S11, etc.). Vous pouvez mettre en œuvre des politiques de sortie de trafic basées sur des fonctionnalités telles que GTPv1-C, GTPv1-U, GTPv2-C, SCTP et S1-AP, selon la configuration utilisateur.

Réassemblage de datagrammes IP

Prise en charge de l'identification et du réassemblage de la fragmentation IP afin d'appliquer un filtrage des fonctionnalités de couche 4 à tous les paquets de fragmentation IP. Mise en œuvre d'une politique de sortie du trafic.

Détection de l'état des ports

Prise en charge de la détection en temps réel de l'état des processus de service des équipements de surveillance et d'analyse du back-end connectés aux différents ports de sortie. En cas de défaillance d'un processus de service, le périphérique défaillant est automatiquement déconnecté. Une fois le périphérique rétabli, le système réintègre automatiquement le groupe d'équilibrage de charge afin de garantir la fiabilité de l'équilibrage de charge multiport.

Horodatage

Soutenu à Synchroniser le serveur NTP pour corriger l'heure et écrire le message dans le paquet sous la forme d'une étiquette temporelle relative avec un horodatage à la fin de la trame, avec une précision de nanosecondes.

VxLAN, VLAN, MPLS non étiqueté

Les en-têtes VxLAN, VLAN et MPLS du paquet de données d'origine sont supprimés et affichés.

Déduplication des données

Prise en charge d'une granularité statistique au niveau du port ou des politiques pour comparer les données de plusieurs sources de collecte et les répétitions d'un même paquet de données à un moment précis. Les utilisateurs peuvent choisir différents identifiants de paquet (adresse IP de destination, port source, port de destination, séquence TCP, accusé de réception TCP).

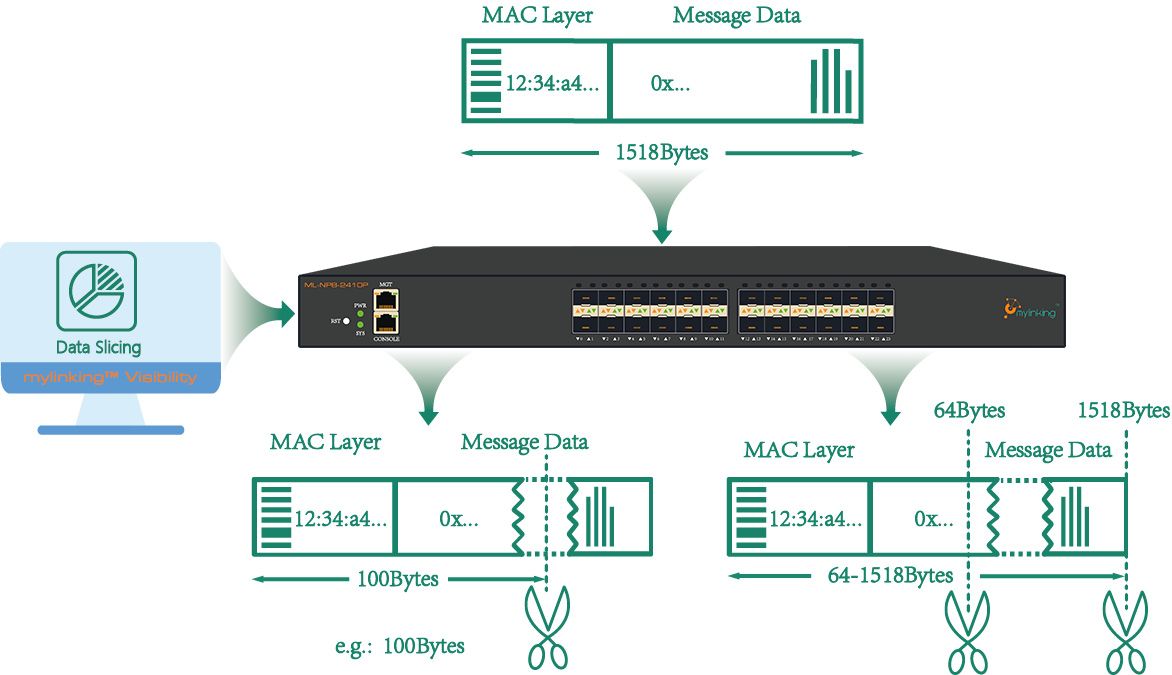

Découpage des données

Prise en charge du découpage des données brutes selon des politiques (64 à 1518 octets, en option), et la politique de sortie du trafic peut être mise en œuvre en fonction de la configuration de l'utilisateur.

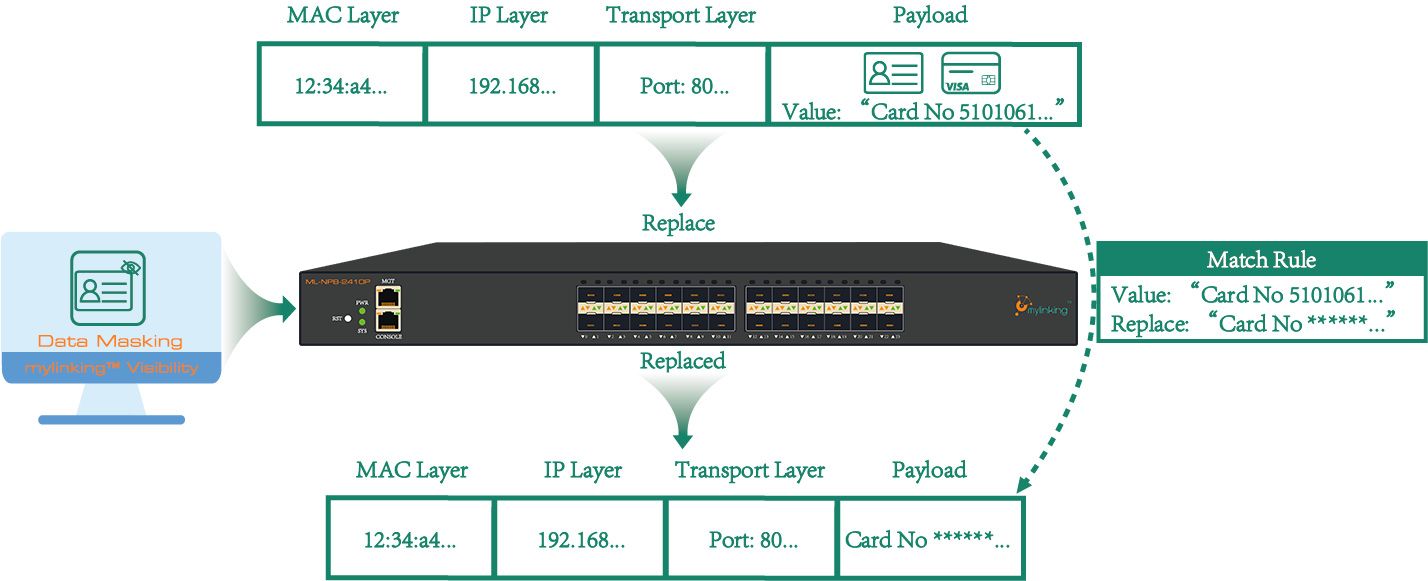

Données classifiées cachées/masquées

La granularité basée sur des politiques permet de remplacer n'importe quel champ clé des données brutes afin de protéger les informations sensibles. La politique de sortie du trafic peut être mise en œuvre selon la configuration de l'utilisateur.

Protocole de tunnelage Identifier

La prise en charge de l'identification automatique de divers protocoles de tunnelage tels que GTP, GRE, PPTP, L2TP et PPPoE est assurée. Selon la configuration de l'utilisateur, la stratégie de sortie du trafic peut être mise en œuvre en fonction de la couche interne ou externe du tunnel.

Protocole de couche APP : Identification de l’identification du protocole d’identification de la couche APP

Prise en charge des protocoles d'identification de la couche application les plus couramment utilisés, tels que FTP, HTTP, POP, SMTP, DNS, NTP, BitTorrent, Syslog, MySQL, MsSQL, etc.

Filtrage du trafic vidéo

Les protocoles vidéo pris en charge, tels que YouTube, RTSP, MSTP, Youku, etc., peuvent être configurés selon les besoins de l'utilisateur.

Protocole de messagerie : Identification

Les protocoles de messagerie pris en charge sont les suivants : SMTP, POP3, IMAP, etc. La politique de sortie du trafic peut être mise en œuvre en fonction de la configuration de l’utilisateur.

Protocole de jeu Identifier

Les protocoles de jeu compatibles incluent : World of Warcraft, Warcraft, Half-Life, Battlefield, les jeux sur la plateforme Steam, etc. La politique de sortie du trafic peut être mise en œuvre selon la configuration de l’utilisateur.

Les outils de chat en ligne identifient

Les protocoles de messagerie instantanée pris en charge, tels que : Messager, WhatsAPP, Skype, Wechat, QQ, Alitalk, etc., peuvent être configurés selon les besoins de l’utilisateur.

Capture de paquets

Capture de paquets prise en charge au niveau du port et au niveau de la politique à partir des ports physiques sources, filtrée par un champ de cinq tuples, en temps réel.

Surveillance en temps réel des tendances du trafic

Prise en charge de la surveillance et des statistiques en temps réel du trafic de données au niveau du port et au niveau de la politique, pour afficher le taux RX/TX, les octets reçus/envoyés, le nombre d'erreurs RX/TX, le taux de revenus/erreurs maximal et d'autres indicateurs clés.

Tendance alarmante du trafic

Prise en charge des alarmes de surveillance du trafic de données au niveau du port et au niveau de la politique en définissant les seuils d'alarme pour chaque port et chaque dépassement de flux de politique.

Analyse des tendances historiques du trafic

Prise en charge des requêtes statistiques de trafic historiques sur près de deux mois, au niveau du port et des politiques. Possibilité de sélectionner les données par jour, heure, minute, etc., concernant le débit TX/RX, le volume d'octets TX/RX, le nombre de messages TX/RX, le nombre d'erreurs TX/RX ou d'autres informations.

Analyse des paquets

Prise en charge de l'analyse des datagrammes capturés, y compris l'analyse des datagrammes anormaux, la recombinaison des flux, l'analyse des chemins de transmission et l'analyse des flux anormaux.

Plateforme de contrôle unifiée

Accès à la plateforme de contrôle de visibilité Mylinking™ pris en charge

Système d'alimentation redondant 1+1 (RPS)

Système d'alimentation redondant double 1+1 pris en charge

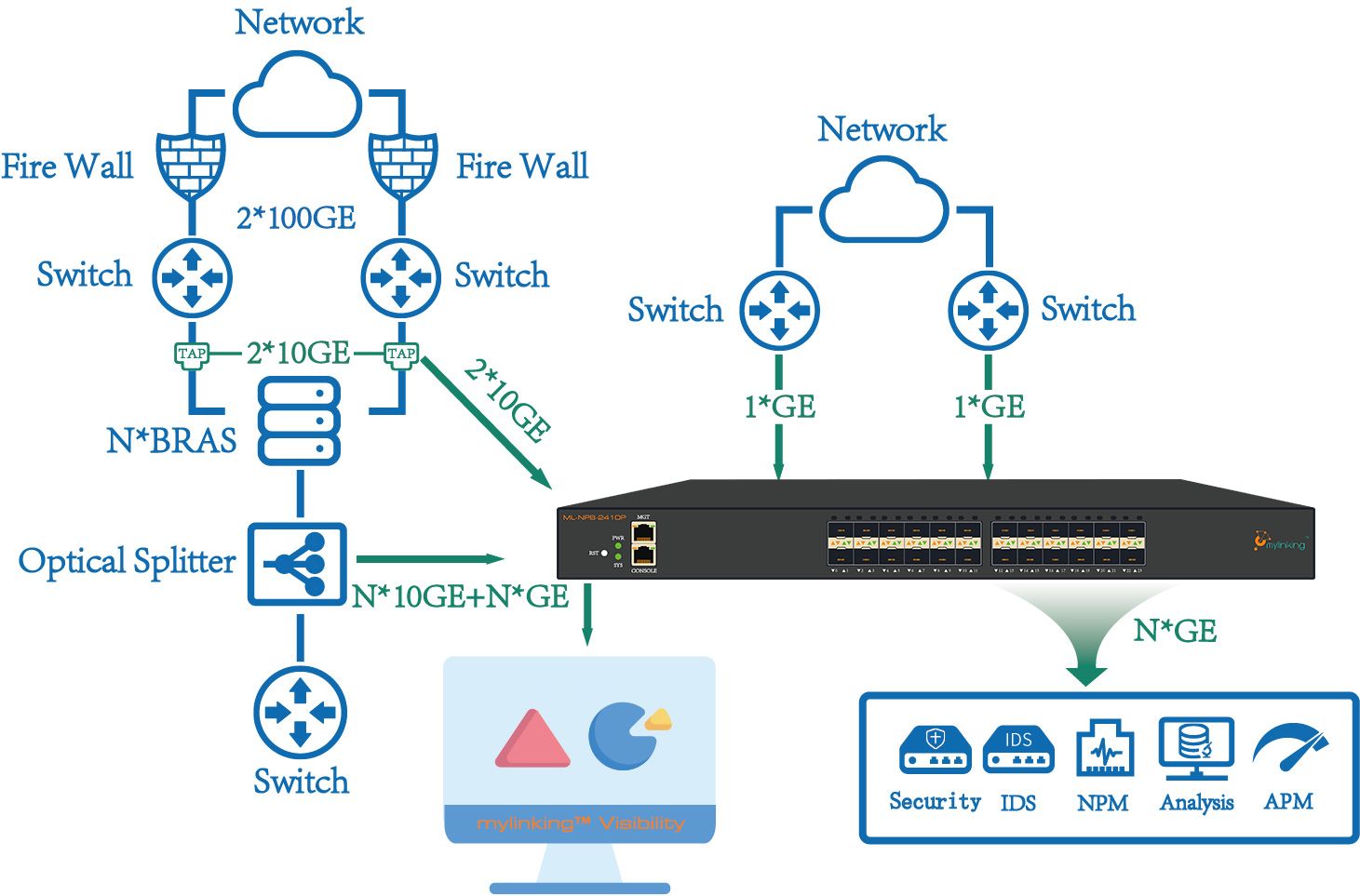

4-TypiqueAStructures d'application

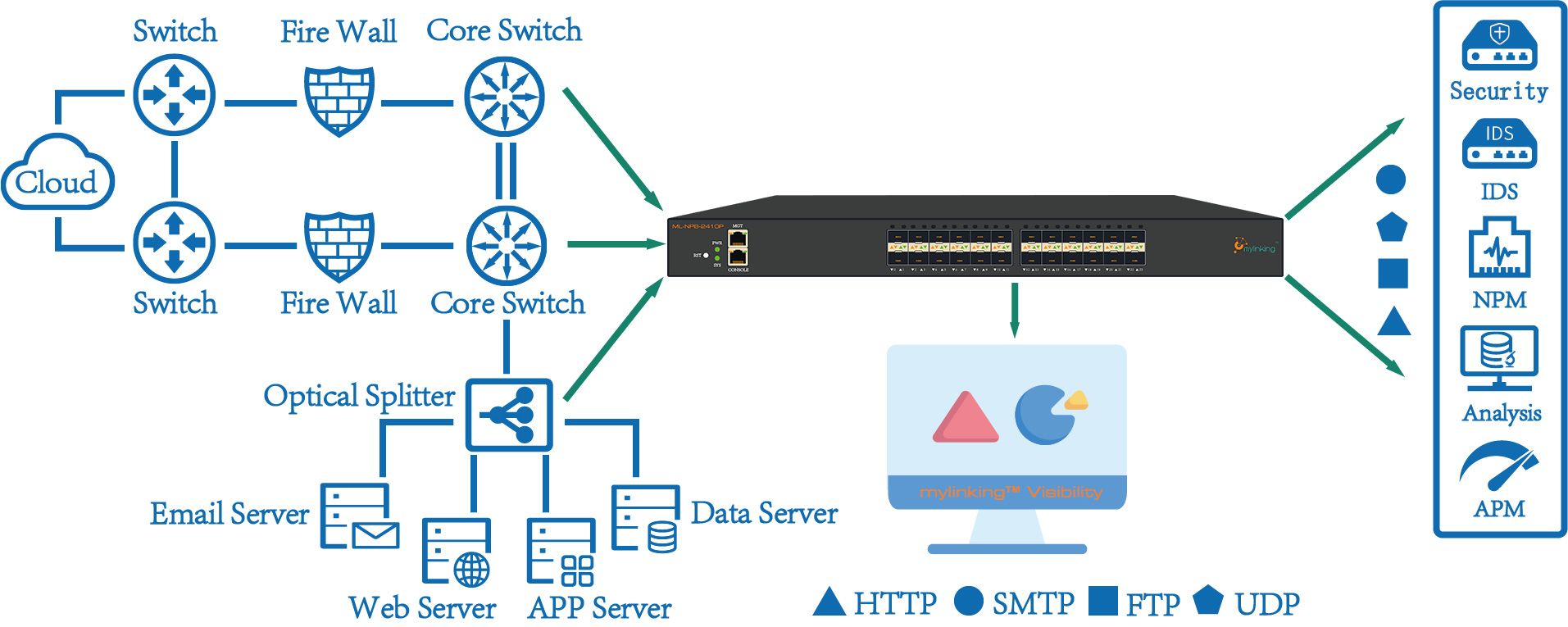

4.1 Application Mylinking™ Network Packet Broker de capture, de réplication et d'agrégation centralisée du trafic (comme suit)

4.2 Application de planification unifiée Mylinking™ Network Packet Broker pour la surveillance des données (comme suit)

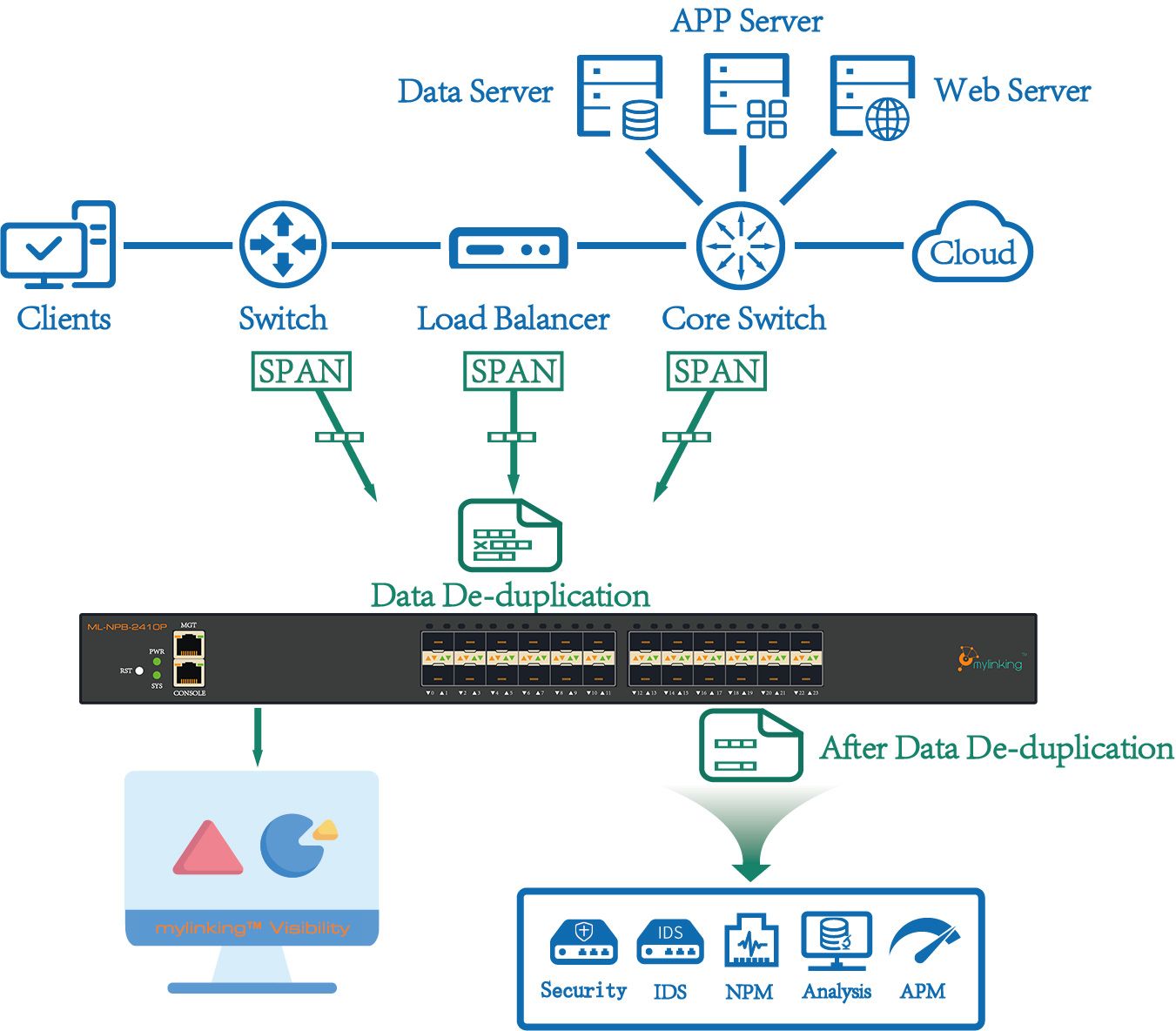

4.3 Application de déduplication des données Mylinking™ Network Packet Broker (comme suit)

4.4 Application de découpage de données Mylinking™ Network Packet Broker (comme suit)

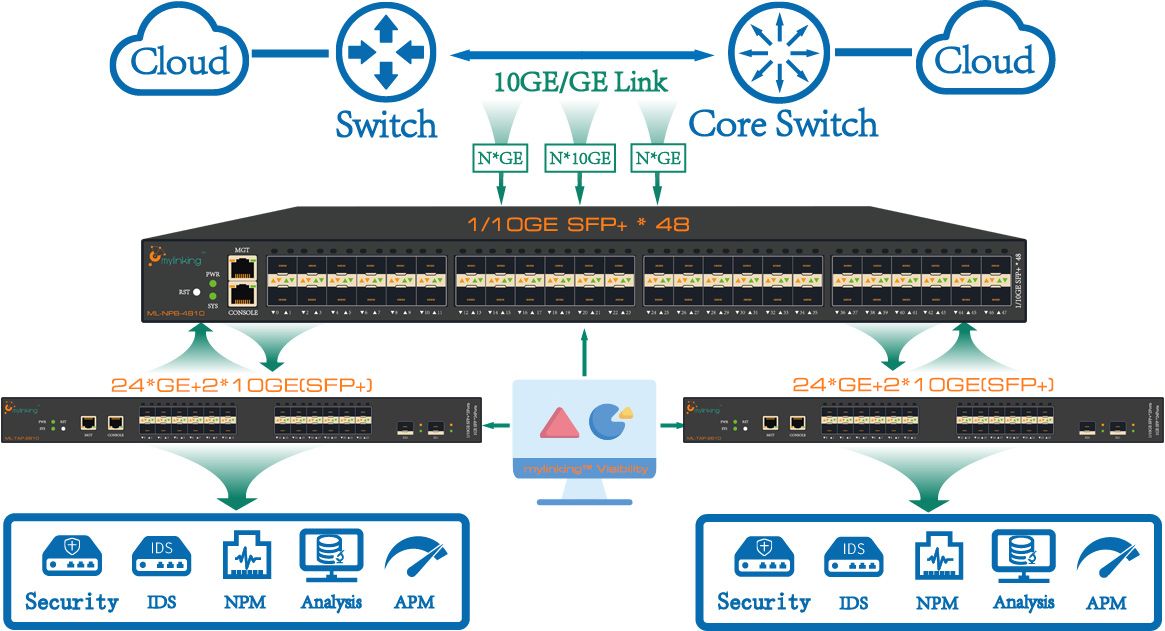

4.5 Application d'accès hybride Mylinking™ Network Packet Broker pour la capture/réplication/agrégation du flux réseau (comme suit)

4.6 Application de masquage de données Mylinking™ Network Packet Broker (comme suit)

5-Sspécifications

| Mylinking™Paramètres fonctionnels du courtier de paquets réseau (NPB) | ||

| Interface réseau | Ports SFP+ 10GE | 24 emplacements SFP+ ; compatible 10GE/GE ; compatible avec la fibre monomode et multimode |

| interface de gestion hors bande | 1 interface électrique 10/100/1000M ; | |

| Mode de déploiement | Capture spectrale 10 gigabits | Prise en charge de la capture des liaisons fibre bidirectionnelles 12*10GE |

| Capture de portée miroir 10 Gigabit | Prise en charge de jusqu'à 24 entrées de trafic miroir | |

| Entrée du séparateur optique | Le port d'entrée peut prendre en charge l'entrée d'une seule fibre ; | |

| multiplexage de ports | Prendre en charge simultanément les ports d'entrée et les ports de sortie ; | |

| Débit de trafic | Prise en charge de la sortie de trafic de 24 ports 10GE ; | |

| Réplication / agrégation / distribution du trafic | soutien | |

| Nombre de liens prenant en charge la réplication/agrégation en miroir | Réplication du trafic de 1 à N liens (N < 24) Agrégation du trafic de N à 1 lien (N < 24) Réplication et agrégation du trafic du groupe G (lien M-> N) [G * (M + N) <24] | |

| Distribution basée sur l'identification du trafic | soutien | |

| Distribution basée sur l'identification du trafic par IP/protocole/port (cinq tuples) | soutien | |

| Stratégie de distribution basée sur l'en-tête de protocole : le trafic étiqueté clé identifie | soutien | |

| Analyse DPI | Prise en charge de l'analyse proportionnelle des protocoles de la couche transport, de l'analyse proportionnelle unicast, broadcast et multicast, de l'analyse proportionnelle du trafic IP et de l'analyse proportionnelle des applications DPI. Prise en charge du rendu des données d'analyse de la taille du trafic en fonction de la période d'échantillonnage. Prise en charge de l'analyse et des statistiques des données basées sur le flux de session. | |

| Indépendance de l'encapsulation Ethernet | soutien | |

| Gestion du réseau CONSOLE | soutien | |

| Gestion de réseau IP/Web | soutien | |

| Gestion de réseau SNMP | soutien | |

| Gestion de réseau TELNET/SSH | soutien | |

| Protocole SYSLOG | soutien | |

| fonction d'authentification de l'utilisateur | Authentification par mot de passe basée sur le nom d'utilisateur | |

| Système d'alimentation électrique redondant (1+1 - RPS) | Tension d'alimentation nominale | AC110-240V/DC-48V [Optionnel] |

| Fréquence de puissance nominale | 50 Hz | |

| Courant d'entrée nominal | 3 A CA / 10 A CC | |

| Fonction de puissance nominale | 200 W | |

| Environnement | Température de fonctionnement | 0-50℃ |

| Température de stockage | -20 à 70 °C | |

| Humidité de fonctionnement | 10 % à 95 %, sans condensation | |

| Configuration utilisateur | Configuration de la console | Interface RS232,115200,8,N,1 |

| Authentification par mot de passe | soutien | |

| Hauteur du rack | Espace rack (U) | 1U 485 mm × 44,5 mm × 350 mm |