Commutateur de dérivation de prise réseau Mylinking™ ML-BYPASS-200

Conception modulaire avec 2 sorties de contournement et 1 moniteur, liaisons 10/40/100GE, débit maximal de 640 Gbit/s

1-Aperçus

En déployant le commutateur de dérivation intelligent Mylinking™ :

- Les utilisateurs peuvent installer/désinstaller des équipements de sécurité en toute flexibilité, sans que cela n'affecte ni n'interrompe le réseau actuel ;

- Le commutateur de dérivation de prise réseau Mylinking™ est doté d'une fonction de détection intelligente de l'état de fonctionnement pour une surveillance en temps réel du dispositif de sécurité série. En cas d'exception de fonctionnement du dispositif de sécurité série, la protection sera automatiquement contournée pour maintenir la communication réseau normale ;

- La technologie de protection sélective du trafic peut être utilisée pour déployer des équipements de sécurité de nettoyage du trafic spécifiques, une technologie de cryptage basée sur l'équipement d'audit. Elle permet de réaliser efficacement la protection d'accès en série pour un type de trafic spécifique, en réduisant la pression de traitement du flux sur l'appareil en série ;

- La technologie de protection du trafic à charge équilibrée peut être utilisée pour le déploiement en cluster de périphériques série sécurisés afin de répondre aux besoins de sécurité série dans les environnements à large bande passante.

Avec le développement rapide d'Internet, les menaces pesant sur la sécurité des informations en réseau s'intensifient, ce qui explique la généralisation des applications de protection. Qu'il s'agisse d'équipements de contrôle d'accès traditionnels (pare-feu) ou de solutions plus avancées comme les systèmes de prévention d'intrusion (IPS), les plateformes de gestion unifiée des menaces (UTM), les systèmes anti-DDoS, les passerelles anti-spam, les systèmes unifiés d'identification et de contrôle du trafic DPI, et bien d'autres dispositifs de sécurité sont déployés en série sur les nœuds clés du réseau. Ces dispositifs mettent en œuvre des politiques de sécurité des données adaptées afin d'identifier et de traiter le trafic légal et illégal. Cependant, dans un environnement de production exigeant une haute disponibilité, les basculements, les opérations de maintenance, les mises à niveau et les remplacements d'équipements peuvent engendrer d'importantes latences, voire des interruptions de réseau, inacceptables pour les utilisateurs.

2-Commutateur de dérivation de réseau : fonctionnalités et technologies avancées

Technologie de mode de protection Mylinking™ « SpecFlow » et « FullLink ».

Technologie de protection contre la commutation rapide Mylinking™

Technologie Mylinking™ « LinkSafeSwitch »

Technologie de transfert/émission dynamique de politiques « WebService » Mylinking™

Technologie de détection intelligente des paquets de battements cardiaques Mylinking™

Technologie de paquets de battements cardiaques définissables Mylinking™

Technologie d'équilibrage de charge multi-liens Mylinking™

Technologie de distribution intelligente du trafic Mylinking™

Technologie d'équilibrage de charge dynamique Mylinking™

Technologie de gestion à distance Mylinking™ (HTTP/WEB, TELNET/SSH, fonctionnalité « EasyConfig/AdvanceConfig »)

Guide de configuration du commutateur de dérivation de prise réseau à 3 voies

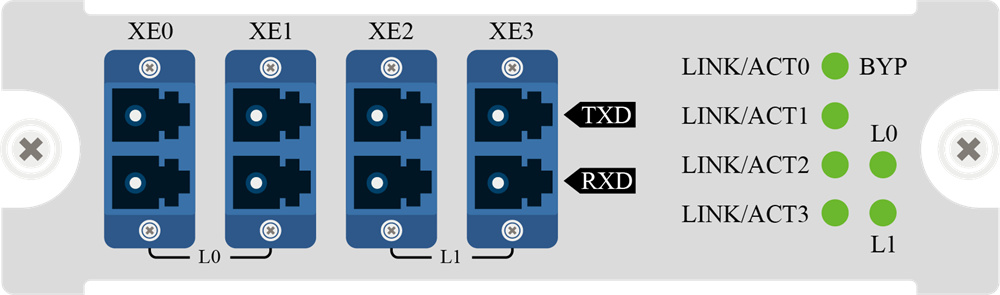

BY-PASSEmplacement du module de port de protection :

Ce logement peut être inséré dans un module de port de protection BYPASS compatible avec différentes vitesses et numéros de port. En remplaçant certains modules, il permet la protection BYPASS de plusieurs liaisons 10G/40G/100G.

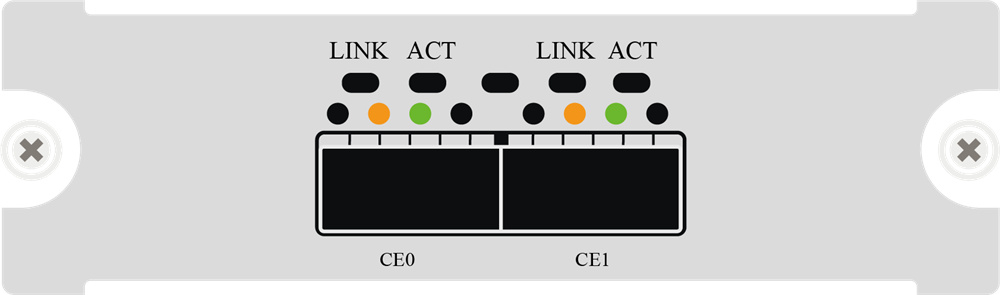

MONITEUREmplacement du module de port ;

Ce logement peut être inséré dans le module de port MONITOR avec différentes vitesses/ports. Il permet le déploiement de plusieurs dispositifs de surveillance série en ligne avec liaisons 10G/40G/100G grâce à l'interchangeabilité de différents modèles.

Règles de sélection des modules

En fonction des différentes liaisons déployées et des exigences de déploiement des équipements de surveillance, vous pouvez choisir différentes configurations de modules pour répondre aux besoins réels de votre environnement ; veuillez suivre les règles suivantes lors de la sélection :

1. Les composants du châssis sont obligatoires et vous devez les sélectionner avant tout autre module. Par ailleurs, veuillez choisir le type d'alimentation (CA/CC) en fonction de vos besoins.

2. L'appareil prend en charge jusqu'à 2 emplacements pour modules BYPASS et 1 emplacement pour module MONITOR ; le nombre d'emplacements configurables est limité. Selon le nombre d'emplacements et le modèle de module, l'appareil peut prendre en charge jusqu'à quatre protections de liaison 10GE, quatre liaisons 40GE ou une liaison 100GE.

3. Le module modèle « BYP-MOD-L1CG » ne peut être inséré que dans l'emplacement SLOT1 pour fonctionner correctement.

4. Le module de type « BYP-MOD-XXX » ne peut être inséré que dans l’emplacement du module BYPASS ; le module de type « MON-MOD-XXX » ne peut être inséré que dans l’emplacement du module MONITOR pour un fonctionnement normal.

| Modèle de produit | Paramètres de fonction |

| Châssis (hôte) | |

| ML-BYPASS-M200 | Format rack 1U standard 19 pouces ; consommation électrique maximale 250 W ; hôte de protection BYPASS modulaire ; 2 emplacements pour modules BYPASS ; 1 emplacement pour module MONITOR ; alimentation CA et CC en option ; |

| MODULE DE CONTOURNEMENT | |

| BYP-MOD-L2XG(LM/SM) | Prend en charge la protection série de liaison 10GE bidirectionnelle, interface 4*10GE, connecteur LC ; émetteur-récepteur optique intégré ; liaison optique monomode/multimode en option, prend en charge 10GBASE-SR/LR ; |

| BYP-MOD-L2QXG(LM/SM) | Prend en charge la protection série de liaison 40GE bidirectionnelle, interface 4*40GE, connecteur LC ; émetteur-récepteur optique intégré ; liaison optique mono/multimode en option, prend en charge 40GBASE-SR4/LR4 ; |

| BYP-MOD-L1CG (LM/SM) | Prend en charge la protection série de liaison 1 canal 100GE, interface 2*100GE, connecteur LC ; émetteur-récepteur optique intégré ; liaison optique multimode unique en option, prend en charge 100GBASE-SR4/LR4 ; |

| MODULE DE MONITEUR | |

| MON-MOD-L16XG | Module de port de surveillance 16*10GE SFP+ ; sans module émetteur-récepteur optique ; |

| MON-MOD-L8XG | Module de port de surveillance SFP+ 8*10GE ; pas de module émetteur-récepteur optique ; |

| MON-MOD-L2CG | Module de port de surveillance 2*100GE QSFP28 ; pas de module émetteur-récepteur optique ; |

| MON-MOD-L8QXG | Module de port de surveillance 8* 40GE QSFP+ ; pas de module émetteur-récepteur optique ; |

Spécifications du commutateur de dérivation TAP à 4 réseaux

| Modalité du produit | Commutateur de dérivation série ML-BYPASS-M200 | |

| Type d'interface | Interface de gestion | Interface de gestion adaptative 1*10/100/1000BASE-T ; prise en charge de la gestion à distance HTTP/IP |

| Emplacement du module | 2 emplacements pour module de dérivation ; 1 emplacement pour module de surveillance ; | |

| Liens prenant en charge le maximum | L'appareil prend en charge un maximum de 4 liaisons 10GE, 4 liaisons 40GE ou 1 liaison 100GE. | |

| Moniteur | L'appareil prend en charge un maximum de 16 ports de surveillance 10GE, 8 ports de surveillance 40GE ou 2 ports de surveillance 100GE ; | |

| Fonction | Capacité de traitement duplex intégral | 640 Gbit/s |

| Protection en cascade du trafic basée sur un tuple IP/protocole/port spécifique à cinq tuples | Soutien | |

| Protection en cascade basée sur le trafic complet | Soutien | |

| Équilibrage de charge multiple | Soutien | |

| Fonction de détection des battements cardiaques personnalisée | Soutien | |

| Prise en charge de l'indépendance des paquets Ethernet | Soutien | |

| INTERRUPTEUR DE DÉVIATION | Soutien | |

| BYPASS Switch sans flash | Soutien | |

| GESTION DE LA CONSOLE | Soutien | |

| GESTION IP/WEB | Soutien | |

| Gestion SNMP V1/V2C | Soutien | |

| GESTION TELNET/SSH | Soutien | |

| Protocole SYSLOG | Soutien | |

| Autorisation de l'utilisateur | Basé sur l'autorisation par mot de passe/AAA/TACACS+ | |

| Électrique | Tension d'alimentation nominale | AC-220V/DC-48V【Optionnel】 |

| Fréquence de puissance nominale | 50 Hz | |

| Courant d'entrée nominal | 3 A CA / 10 A CC | |

| Puissance nominale | 100 W | |

| Environnement | Température de fonctionnement | 0-50℃ |

| température de stockage | -20 à 70 °C | |

| Humidité de fonctionnement | 10 % à 95 %, sans condensation | |

| Configuration utilisateur | Configuration de la console | Interface RS232,115200,8,N,1 |

| Interface MGT hors bande | 1 interface Ethernet 10/100/1000M | |

| Autorisation par mot de passe | Soutien | |

| Hauteur du châssis | Espace du châssis (U) | 1U 19 pouces, 485 mm × 44,5 mm × 350 mm |

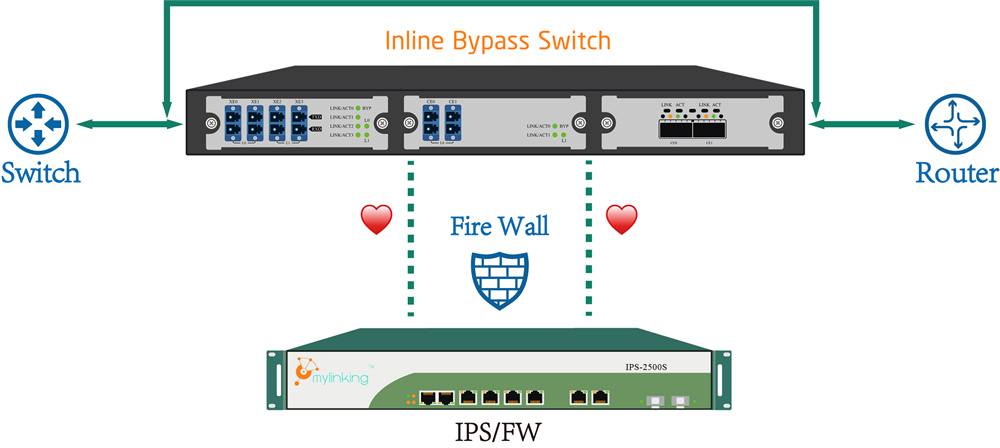

5-Application de commutateur de contournement TAP réseau (comme ci-dessous)

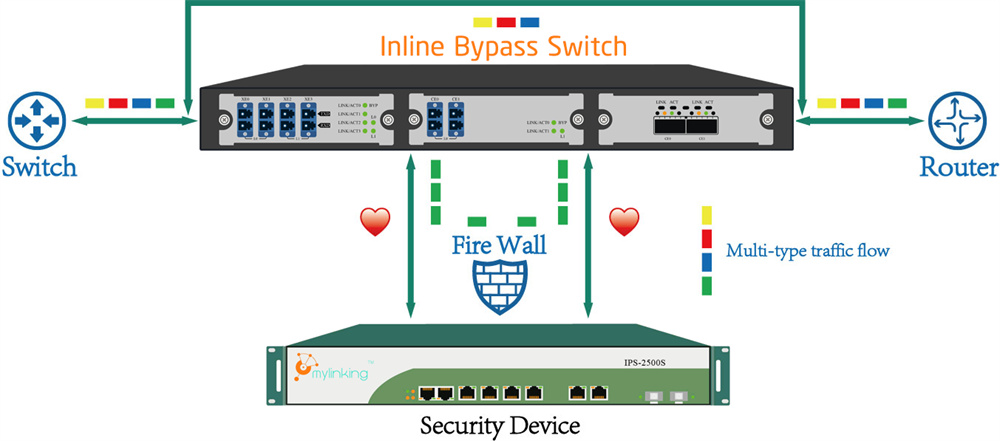

Voici un mode de déploiement typique d'un système IPS (Intrusion Prevention System) et d'un pare-feu (FW) : l'IPS/FW est déployé en série sur les équipements réseau (routeurs, commutateurs, etc.) et effectue des contrôles de sécurité sur le trafic. Conformément à la politique de sécurité correspondante, le trafic correspondant est autorisé ou bloqué, afin d'assurer la protection de la sécurité.

Parallèlement, on peut considérer les systèmes IPS/FW comme un déploiement en série d'équipements, généralement installés à des emplacements clés du réseau d'entreprise pour assurer une sécurité en série. La fiabilité des dispositifs qui y sont connectés influe directement sur la disponibilité globale du réseau. En cas de surcharge, de panne, de mise à jour logicielle ou de modification des politiques de sécurité, la disponibilité de l'ensemble du réseau est fortement compromise. Dans ce cas, la seule solution pour rétablir le réseau est la coupure du réseau, ou le recours à un cavalier de contournement physique, ce qui nuit gravement à sa fiabilité. Ainsi, si les systèmes IPS/FW et autres dispositifs en série améliorent la sécurité du réseau d'entreprise, ils peuvent aussi en réduire la fiabilité et accroître le risque d'indisponibilité.

5.2 Protection des équipements de la série Inline Link

Le « Bypass Switch » de Mylinking™ est déployé en série entre les équipements réseau (routeurs, commutateurs, etc.). Le flux de données entre ces équipements n'est plus acheminé directement vers le système de prévention d'intrusion (IPS) ou le pare-feu (FW). En cas de défaillance de l'IPS ou du FW (surcharge, panne, mise à jour logicielle ou de politique de sécurité, etc.), le « Bypass Switch » détecte rapidement la panne grâce à sa fonction intelligente de détection des messages de pulsation. Il contourne ainsi le périphérique défaillant sans interrompre le réseau et reconnecte rapidement les équipements réseau pour assurer la continuité des communications. En cas de panne de l'IPS ou du FW, la fonction de détection intelligente des paquets de pulsation permet également de rétablir la liaison d'origine et de garantir la sécurité du réseau d'entreprise.

Le commutateur de contournement Mylinking™ dispose d'une fonction puissante de détection intelligente des messages de pulsation. L'utilisateur peut personnaliser l'intervalle de pulsation et le nombre maximal de tentatives. Grâce à un message de pulsation personnalisé envoyé à l'IPS/FW pour tester son état de fonctionnement, le système envoie un message de contrôle de pulsation au port amont/aval de l'IPS/FW, puis le reçoit du même port, et détermine ainsi si l'IPS/FW fonctionne normalement.

5.3 Protection de la série de traction en ligne « SpecFlow »

Lorsque le dispositif de sécurité réseau doit gérer un trafic spécifique dans le cadre d'une protection de sécurité en série, la fonction de prétraitement du trafic « Bypass Switch » de Mylinking™ effectue un filtrage du trafic vers le dispositif de sécurité. Le trafic concerné est alors renvoyé directement vers la liaison réseau, et la section de trafic concernée est acheminée vers le dispositif de sécurité en ligne pour effectuer des contrôles de sécurité. Ceci permet non seulement de maintenir le fonctionnement normal de la fonction de détection de sécurité du dispositif de sécurité, mais aussi de réduire la surcharge de ce dernier. Parallèlement, le « Bypass Switch » détecte en temps réel l'état de fonctionnement du dispositif de sécurité. En cas de dysfonctionnement, le dispositif de sécurité contourne directement le trafic de données afin d'éviter toute interruption de service réseau.

Le protecteur de contournement de trafic Mylinking™ identifie le trafic en se basant sur les identifiants d'en-tête des couches L2 à L4, tels que les balises VLAN, les adresses MAC source et destination, l'adresse IP source, le type de paquet IP, le port du protocole de la couche transport, les clés d'en-tête de protocole, etc. Grâce à une grande flexibilité de combinaison de critères, il est possible de définir les types de trafic spécifiques qui intéressent un dispositif de sécurité particulier. Ce protecteur peut être largement utilisé pour le déploiement de dispositifs d'audit de sécurité spécialisés (RDP, SSH, audit de bases de données, etc.).

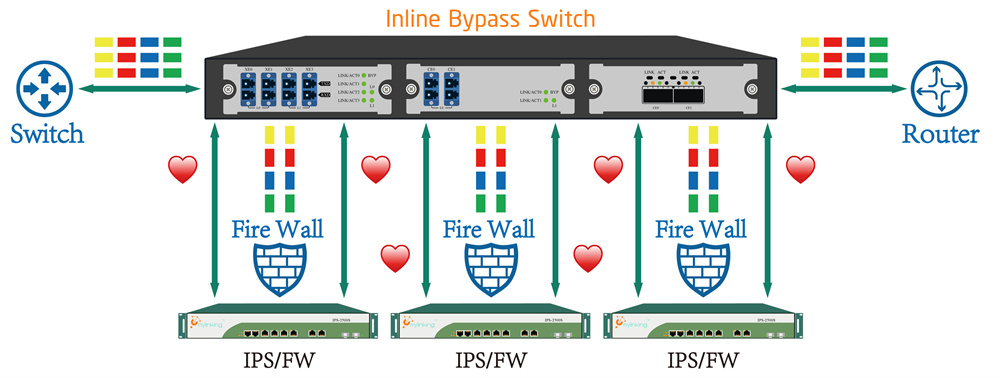

5.4 Protection en série à charge équilibrée

Le commutateur de contournement Mylinking™ est installé en série entre les équipements réseau (routeurs, commutateurs, etc.). Lorsqu'un seul système IPS/FW ne suffit pas à gérer les pics de trafic sur le réseau, la fonction d'équilibrage de charge du dispositif, en regroupant le trafic de plusieurs clusters IPS/FW, permet de réduire efficacement la charge sur chaque système et d'améliorer les performances globales afin de répondre aux exigences de bande passante élevée des environnements de déploiement.

Le commutateur de contournement Mylinking™ dispose d'une fonction d'équilibrage de charge puissante, basée sur l'étiquette VLAN de la trame, les informations MAC, les informations IP, le numéro de port, le protocole et d'autres informations sur la distribution d'équilibrage de charge Hash du trafic pour garantir l'intégrité de session du flux de données reçu par chaque IPS / FW.

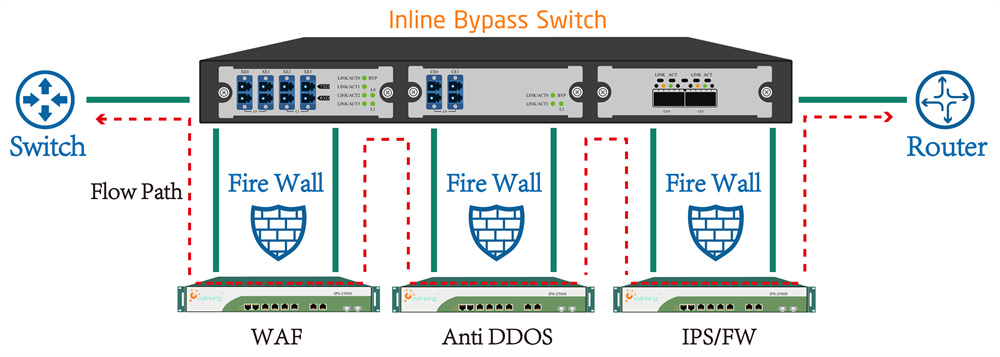

5.5 Protection contre la traction du flux pour les équipements en ligne multi-séries (passage d'une connexion série à une connexion parallèle)

Sur certaines liaisons critiques (telles que les points d'accès Internet et les points d'échange réseau), l'emplacement est souvent déterminé par les exigences de sécurité et le déploiement de plusieurs équipements de sécurité en ligne (pare-feu, protection anti-DDoS, pare-feu applicatif web, systèmes de prévention d'intrusion, etc.). La présence simultanée de plusieurs équipements de détection de sécurité en série sur la liaison augmente le risque de défaillance unique et réduit la fiabilité globale du réseau. De plus, le déploiement, la mise à niveau et le remplacement d'équipements de sécurité en ligne entraînent des interruptions de service prolongées et nécessitent des mesures d'urgence pour la bonne réalisation des projets.

En déployant le « commutateur de dérivation » de manière unifiée, le mode de déploiement de plusieurs dispositifs de sécurité connectés en série sur la même liaison peut être modifié, passant du « mode de concaténation physique » au « mode de concaténation physique et logique ». La liaison présentant un point de défaillance unique est ainsi améliorée, tandis que le « commutateur de dérivation » sur la liaison permet une traction à la demande du flux, afin d'obtenir le même flux qu'avec le mode de traitement sécurisé d'origine.

Schéma de déploiement en série de plusieurs dispositifs de sécurité installés simultanément :

Schéma de déploiement du commutateur de contournement TAP réseau Mylinking™ :

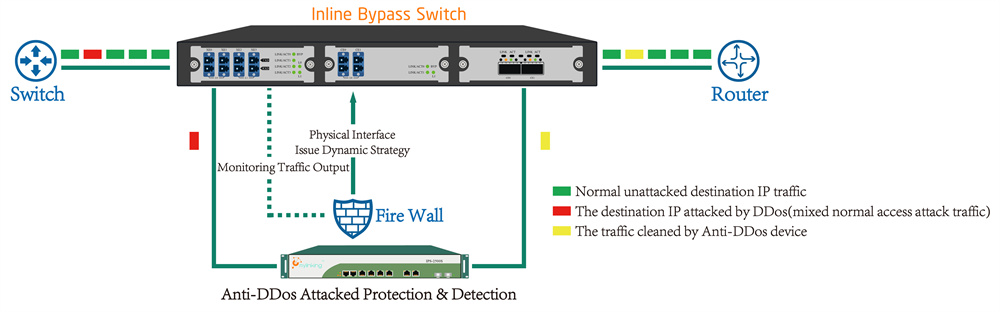

5.6 Protection de détection de sécurité de traction du trafic basée sur la stratégie dynamique

« Commutateur de contournement » Un autre scénario d’application avancé repose sur la stratégie dynamique des applications de protection et de détection de la sécurité de la traction du trafic, dont le déploiement est illustré ci-dessous :

Prenons l'exemple d'un équipement de test de sécurité « Protection et détection des attaques anti-DDoS ». Ce dispositif utilise un « Commutateur de contournement » en amont, puis un équipement de protection anti-DDoS connecté à ce commutateur. Le « Protecteur de traction » achemine simultanément l'intégralité du trafic à pleine vitesse vers le dispositif de protection anti-DDoS. Dès qu'une attaque est détectée sur une adresse IP de serveur (ou un segment de réseau IP), le dispositif de protection anti-DDoS génère des règles de correspondance avec le flux de trafic cible et les envoie au « Commutateur de contournement » via l'interface de distribution de politiques dynamiques. Le « Commutateur de contournement » met à jour le pool de règles de traction dynamiques après réception de ces règles et transmet immédiatement le trafic du serveur d'attaque au dispositif de protection et de détection anti-DDoS pour traitement. Le flux d'attaque est ainsi neutralisé puis réinjecté dans le réseau.

Le schéma d'application basé sur le « commutateur de contournement » est plus facile à mettre en œuvre que l'injection de route BGP traditionnelle ou d'autres schémas de traction de trafic, et l'environnement est moins dépendant du réseau et la fiabilité est plus élevée.

Le « commutateur de contournement » possède les caractéristiques suivantes pour prendre en charge la protection par détection de sécurité des politiques dynamiques :

1. « Commutateur de contournement » pour fournir en dehors des règles basées sur l'interface WEBSERVICE, une intégration facile avec les dispositifs de sécurité tiers.

2, « Commutateur de contournement » basé sur une puce ASIC matérielle pure transférant des paquets jusqu'à 10 Gbit/s à la vitesse du fil sans bloquer le transfert du commutateur, et « bibliothèque de règles dynamiques de traction du trafic » quel que soit le nombre.

3. La fonction BYPASS professionnelle intégrée « Bypass Switch » permet, même en cas de défaillance du protecteur lui-même, de contourner immédiatement la liaison série d'origine, sans affecter la communication normale de cette dernière.